Мемы: Интернет и СМИ: Lenta.ru

В интернете существует множество необычной и пугающей информации, по тем или иным причинам скрытой от посторонних глаз. Ее поиском и обработкой занимаются исследователи мистических явлений в сети, так называемые нетсталкеры. «Лента.ру» уже рассказывала о невероятном количестве мифов и легенд, существующих вокруг этой темы. Пришло время поведать о том, что ищут нетсталкеры на самом деле.

На какие уровни разделяется интернет

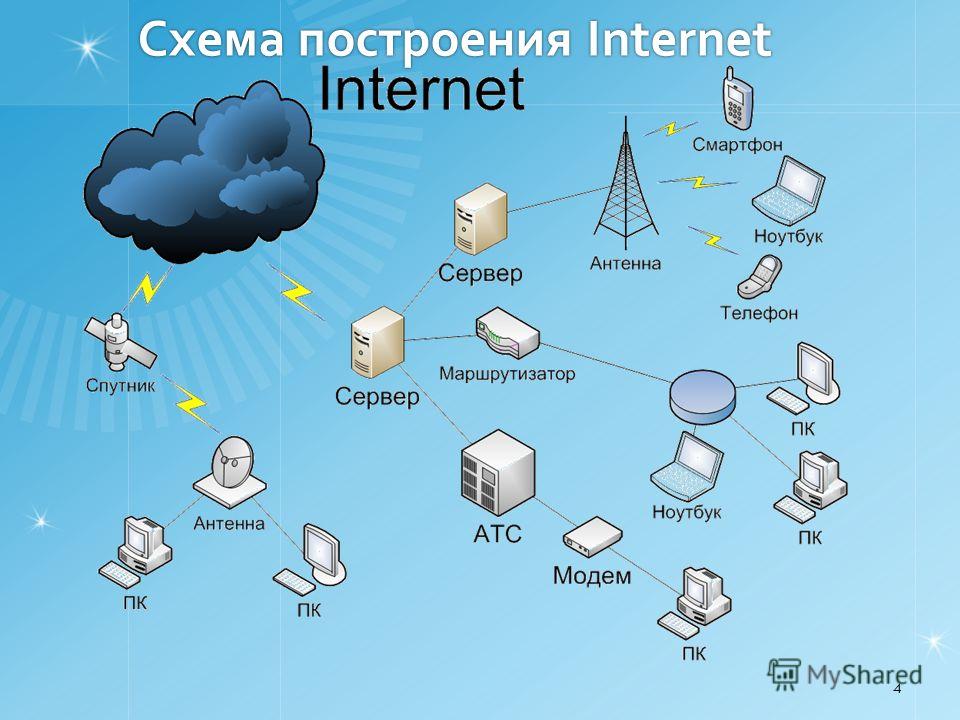

Большинство нетсталкеров условно разделяют интернет на несколько зон, каждая из них обладает своими особенностями, исходя из которых исследователи осуществляют поиск ценной информации.

Surface Web

Surface (public) web — поверхностный, или общедоступный интернет. К нему относится все, чем мы пользуемся в обычной жизни: социальные сети, энциклопедии, новостные агрегаторы, медиа — все сайты, индексируемые поисковыми машинами. То есть все, что можно найти с помощью Google.

Неточная инфографика уровней интернета, составленная CNN. Изображение предоставлено нетсталкерами

Изображение предоставлено нетсталкерами

По разным оценкам, объем Surface Web составляет от 1 (мнение CNN) до 15-20 процентов (мнение нетсталкерского комьюнити) всего объема информации, которая есть в сети.

Формального антонима этому понятию не существует. Во многом причиной этому стало метафорическое изображение интернета как айсберга, условно разделенного на «поверхностную» и «глубокую» части.

Это сравнение привело к тому, что все, не попадающее в поле зрения поисковых машин, начали именовать глубоким вебом (Deep Web). По мнению нетсталкеров, такое разделение некорректно, поэтому необходимо объяснить терминологию, принятую в сообществе.

Условное изображение интернета как айсберга. Изображение предоставлено нетсталкерами

Deep Web

Deep Web — глубокий веб: сайты, требующие специального программного обеспечения для их просмотра. Этот сегмент часто называют скрытыми сетями (Hidden network). Если разбираться, глубокий веб отличается от обычного только отсутствием морального диктата и условной анонимностью. Как ни странно, несмотря на то, что доступ к нему несколько затруднен (требует установки специальных приложений), но именно глубокий веб приобрел в России наибольшую популярность. Связано это с тем, что TOR оказался достаточно удобным способом, позволяющим обходить блокировки некоторых ресурсов. Кроме «луковой» сети к этой категории относятся: I2P, Freenet, MANET, NETSUKUKU и другие.

Как ни странно, несмотря на то, что доступ к нему несколько затруднен (требует установки специальных приложений), но именно глубокий веб приобрел в России наибольшую популярность. Связано это с тем, что TOR оказался достаточно удобным способом, позволяющим обходить блокировки некоторых ресурсов. Кроме «луковой» сети к этой категории относятся: I2P, Freenet, MANET, NETSUKUKU и другие.

По аналогичному принципу работают и скрытые файлообменные сети, такие, например, как RShare, позволяющие анонимно обмениваться данными.

TOR стала наиболее известным представителем скрытых сетей. Изображение предоставлено нетсталкерами

Появившись в поле зрения обывателя, они сразу привлекли к себе повышенное внимание — в основном из-за распространения запрещенных материалов, которые можно получить на условиях некоторой, хоть и сомнительной анонимности (детская порнография, рынок наркотиков и запретных услуг: убийства, проституция, киднеппинг, похищение данных банковских карт и прочее).

Новички, попадавшие в TOR и I2P, начали распространять многочисленные легенды. Но ни один из расхожих стереотипов, появившихся по их вине, не имеет под собой оснований. Одним из ключевых для нетсталкинга можно считать миф о хранении в скрытых сетях секретных документов, однако прятать файлы в общедоступной системе не имеет смысла. Практически полное отсутствие в Deep Web любопытного контента предопределило его безынтересность для нетсталкерского сообщества. Впрочем, кое-что своеобразное там все же нашлось.

Но ни один из расхожих стереотипов, появившихся по их вине, не имеет под собой оснований. Одним из ключевых для нетсталкинга можно считать миф о хранении в скрытых сетях секретных документов, однако прятать файлы в общедоступной системе не имеет смысла. Практически полное отсутствие в Deep Web любопытного контента предопределило его безынтересность для нетсталкерского сообщества. Впрочем, кое-что своеобразное там все же нашлось.

CSS(Closed Shell System)

Closed Shell System, или Dark Internet — закрытые сети, например, военного или правительственного назначения, доступ к которым нельзя получить через сеть, а можно только физически.

К Deep Web порой причисляют и закрытые военные сети. Изображение предоставлено нетсталкерами

Dark Net

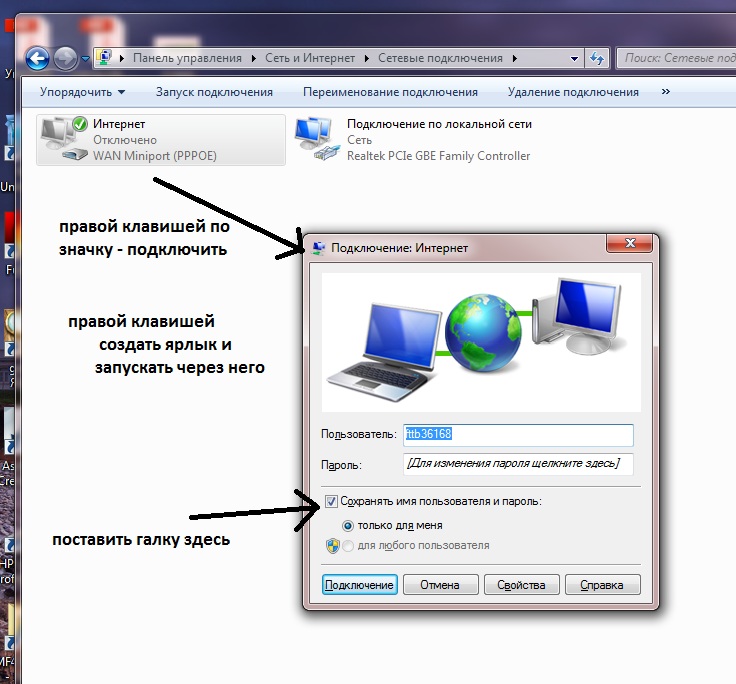

Dark Net — теневой сегмент интернета. В нетсталкинге этот термин описывает контент, не индексируемый по тем или иным причинам поисковиками. Например, многие поисковые системы не считают нужным индексацию многочисленных тем и веб-форм на форумах для экономии места в базе данных поисковика. Поисковые системы также не способны получать доступ к ограниченным техническим путем сервисам, например, разделам вебсайтов, требующим ввода логина и пароля (по аналогии с содержимым электронной почты, прочитать которую способен только владелец).

Поисковые системы также не способны получать доступ к ограниченным техническим путем сервисам, например, разделам вебсайтов, требующим ввода логина и пароля (по аналогии с содержимым электронной почты, прочитать которую способен только владелец).

Более того, многие сервисы невозможно найти через поисковик хотя бы потому, что ссылки на них никогда не публиковались и доступны исключительно владельцам вебсайтов, хостингу, провайдеру и нетсталкеру, пользующемуся специализированным программным обеспечением для сканирования диапазонов IP-адресов и проверки привязанных к ним ресурсов. Именно даркнет обычно представляет наибольший интерес для нетсталкеров по причинам его статистической масштабности и неизведанности: ежесекундно появляются новые сервисы, а старые умирают. Для полного изучения даркнета потребовалось бы бесконечное количество времени.

Как ищут необычную информацию

Существует два направления нетсталкерской деятельности: делисерч и нетрандом. Первое — точечный поиск файлов, характеристики (например, расширение) которых определены. Как правило, для делисерча используется язык поисковых запросов и веб-архивы, позволяющие просмотреть предыдущие версии страницы. Эту методику сложно считать самоценной, скорее она дополняет нетрандом, позволяя изучать данные более подробно. Вторая методика: нетрандом — это поиск неизвестного: файлов, сайтов, страниц, о характеристиках и свойствах которых нет никакой информации. Поскольку исследователи сети видят своей задачей сбор любой интересной и необычной информации, именно этот способ и является основным.

Как правило, для делисерча используется язык поисковых запросов и веб-архивы, позволяющие просмотреть предыдущие версии страницы. Эту методику сложно считать самоценной, скорее она дополняет нетрандом, позволяя изучать данные более подробно. Вторая методика: нетрандом — это поиск неизвестного: файлов, сайтов, страниц, о характеристиках и свойствах которых нет никакой информации. Поскольку исследователи сети видят своей задачей сбор любой интересной и необычной информации, именно этот способ и является основным.

Схематичное изображение нетрандома — поиска файлов, сайтов, страниц, о характеристиках и свойствах которых ничего неизвестно. Изображение предоставлено нетсталкерами

Методики, позволяющие искать необычную информацию среди бесконечного числа интернет-страниц, достаточно разнообразны: рандомайзеры ссылок, проверка файлов, загруженных на файлообменники, поиск любых сведений, связанных с тематикой на открытых ресурсах, перебор данных на досках объявлений и так далее. Но основным и наиболее результативным остается сканирование диапазонов IP-адресов с помощью специальных программ. Наиболее популярны три из них.

Наиболее популярны три из них.

Advanced IP scanner — детище создателей системы удаленного управления RAdmin, позволяет сканировать произвольные диапазоны, но может увидеть не все доступные данные. Полученная информация ограничена FTP-серверами, открытыми файлами и теми портами, к которым можно подключиться через RAdmin.

Другой сканер, NMAP, судя по его описанию, специально заточен под нетсталкинг. Он позволяет находить множество данных, но предназначен для точечного сканирования. Наконец, NESKA. Это программа, созданная специально для нетсталкинга группой «ИСКОПАЗИ». Утилита достаточно удобна, имеет неплохой интерфейс, но при этом автоматически отсылает все находки своим создателям.

Что обычно находят

Нет-арт — сетевое искусство, поиск которого является одним из направлений нетсталкинга. Среди таких проектов определенно выделяются работы Джона Рафмана — например, «Девять глаз Google Street view».

Одна из работ Джона Рафмана, автора проекта «Девять глаз Google Street view». Изображение предоставлено нетсталкерами

Изображение предоставлено нетсталкерами

Также знаковыми можно считать проекты jodi.org и NeoCities. Ключевым фактором, отделяющим нет-арт от другого искусства, можно назвать то, что интернет — его первичная и определяющая среда обитания.

Аномальные камеры — камеры видеонаблюдения, которые запечатлевают странные или необъяснимые события. Иногда записывающая аппаратура установлена исключительно с целью напугать или удивить предполагаемого взломщика, но порой попадаются действительно необычные вещи. Один из основателей третьего Trailhead Rescor Warden обнаружил камеру, которая записывала происходящее вокруг дома, где резко и неожиданно менялась погода: солнце в секунду могло обернуться грозой, ночью или порывистым ветром. Установить ее местонахождение не удалось, но наблюдения показали, что трансляция едва ли была записана заранее: камеру можно было вращать, а смена погоды не повторялась.

Другая запечатлела девочку, сидящую в детской комнате, которая несколько минут играла с плюшевой игрушкой, затем вышла в дверной проем и никогда больше не вернулась. Трансляция записывалась около недели, но люди в комнате так и не появились. Предположить, что вместо настоящей записи нетсталкеры смотрели заранее смонтированный ролик, невозможно: в зоне видимости камеры находилось окно, за которым текла обычная размеренная жизнь. Единственной логичной версией оставалось то, что, возможно, дом покинула не только девочка, но все обитатели.

Трансляция записывалась около недели, но люди в комнате так и не появились. Предположить, что вместо настоящей записи нетсталкеры смотрели заранее смонтированный ролик, невозможно: в зоне видимости камеры находилось окно, за которым текла обычная размеренная жизнь. Единственной логичной версией оставалось то, что, возможно, дом покинула не только девочка, но все обитатели.

Пример мистического нет-арта. Изображение предоставлено нетсталкерами

Несмотря на то, что АЭС и государственные структуры должны заботиться о своей безопасности, были прецеденты, когда сталкерам удавалось проникнуть на серверы закрытых учреждений, защищенные дефолтными паролями — например, admin/admin. Впрочем, никакого толку такие находки не приносят: нетсталкеры не планируют выводить из строя электростанции или похищать секретные материалы.

Странные файлы — именно к такому контенту привязана несостоятельная легенда о «смертельных файлах». В основном речь идет о необъяснимых видео, найденных на YouTube или файлообменниках. Например, FlowerChan («Девушка цветов»). Это видео появилось в 2012 году и сопровождалось мифом о том, что с его помощью якобы пытали американских солдат. Ролик доступен до сих пор и, судя по всему, абсолютно безвреден. Пугающие (криппи) видео, по мнению нетсталкеров, создаются специально, но кем и есть ли у этого какая-то цель, кроме развлекательной, — неизвестно.

Например, FlowerChan («Девушка цветов»). Это видео появилось в 2012 году и сопровождалось мифом о том, что с его помощью якобы пытали американских солдат. Ролик доступен до сих пор и, судя по всему, абсолютно безвреден. Пугающие (криппи) видео, по мнению нетсталкеров, создаются специально, но кем и есть ли у этого какая-то цель, кроме развлекательной, — неизвестно.

Кадр из ролика «FlowerChan» («Девушка цветов»). Изображение предоставлено нетсталкерами

Goddes Madness, или «Божественное безумие» — эта кочующая по TOR сеть является, пожалуй, самой знаковой находкой в Deep Web. Сообщество, участники которого рассказывают о своих психических отклонениях, фетишах и девиациях, необычно еще и тем, что никогда не имело постоянного адреса. Тексты участников появлялись на затерянных или заброшенных форумах и имиджбордах, помеченные тегом «g0ddeSSma4neSS».

Логотип Goddes Madness («Божественное безумие»). Изображение предоставлено нетсталкерами

Основные проекты нетсталкеров

Digitized — коммерческий квест по мотивам нетсталкинга, разрабатываемый одним из активных членов сообщества. Игроку предстоит принять участие в расследовании гибели каждого из семи членов организации, разработавшей собственную операционную систему, наполненную подлинными находками нетсталкеров. Прототипами персонажей, по записям которых будет перемещаться игрок, стали реальные участники сообщества. Выпуск игры назначен на осень этого года, она выйдет на русском и английском языках и будет представлена в Steam Greenlight.

Игроку предстоит принять участие в расследовании гибели каждого из семи членов организации, разработавшей собственную операционную систему, наполненную подлинными находками нетсталкеров. Прототипами персонажей, по записям которых будет перемещаться игрок, стали реальные участники сообщества. Выпуск игры назначен на осень этого года, она выйдет на русском и английском языках и будет представлена в Steam Greenlight.

«Тихий дом 49406» — самая крупная группа во «ВКонтакте», посвященная нетсталкингу. Ее название — дань классической легенде, которая многие годы подогревает интерес к тематике. Группу администрирует человек, скрывающийся под ником Rescor Warden. Сейчас, в связи с наплывом людей, руководители пытаются обучать новичков и запустили учебный проект NetStalking Academy.

Материалы по теме:

Шумиха вокруг суицидальных групп привлекла в сообщество множество интересующихся не нетсталкингом, а тем мистическим флером, который был искусственно создан вокруг него. Искатели надеются, что со временем ситуация изменится и в сообществе появится больше тех, кто действительно захочет узнать, что скрывает сеть.

Северная Корея: интернет в самой закрытой в мире стране

Подпишитесь на нашу рассылку ”Контекст”: она поможет вам разобраться в событиях.

Подпись к фото,Доступ к интернету в Северной Корее имеет ограниченный круг людей

Каково это — пользоваться интернетом в самой закрытой в мире стране? По стандартам мировой практики, опыт северокорейских интернет-пользователей можно назвать по меньшей мере странным, а во многих случаях — опасным для жизни.

Но по мере того, как северокорейцы, преодолевая препятствия, начинают пользоваться всемирной сетью, история страны может начать радикально меняться.

Как же это работает? На каждой странице любого официального северокорейского сайта есть странная опция — программа, которая должна быть включена в код каждой страницы.

Ее функция проста: каждый раз, когда упоминается имя Ким Чен Ына, размер шрифта его имени увеличивается. Не слишком сильно, но достаточно для того, чтобы выделяться.

Не слишком сильно, но достаточно для того, чтобы выделяться.

Интернет в Северной Корее служит только одной цели, и ничего подобного больше нет ни в одной стране мира. В государстве, где у граждан отсутствует любая информация, за исключением правительственной пропаганды, интернет обслуживает исключительно нужды властей.

Правда, все больше людей верят, что тотальный контроль начинает ослабевать. «Правительство больше не может отслеживать все коммуникации в стране, как это было раньше», — поясняет Скотт Томас Брюс, специалист по Северной Корее. «Это очень значимое изменение», — полагает он.

«Год 101-й»

В Пхеньяне есть только одно интернет-кафе. Пользователи быстро обнаруживают, что компьютер работает не на операционной системе Windows, а на «Красной звезде» — операционной системе, разработанной северокорейскими специалистами.

Подпись к фото,Имя лидера Ким Чен Ына заметно всегда

По некоторым данным, это было сделано по личной просьбе Ким Чен Ира.

Первый загружаемый файл сообщает, что операционная система соответствует ценностям страны, и что это крайне важно.

В календаре компьютера — не 2012-й год, а 101-й. 101 год назад родился Ким Ир Сен, дед Ким Чен Ына, чьи идеи до сих пор определяют политику страны.

Обычные граждане доступа в интернет не имеют. Этим правом пользуются только избранные: политическая элита и некоторые ученые. Но даже для них интернет настолько ограничен, что скорее напоминает внутреннюю корпоративную, а не глобальную сеть, как во всем остальном мире.

«Они установили систему, которую могут контролировать и при необходимости отключить», — поясняет эксперт Брюс.

Подпись к фото,В Северной Корее — своя операционная система «Красная звезда»

Пропустить Подкаст и продолжить чтение.

Подкаст

Что это было?

Мы быстро, просто и понятно объясняем, что случилось, почему это важно и что будет дальше.

эпизоды

Конец истории Подкаст

Эта система называется «Кванмён» и обслуживается единственным интернет-провайдером в стране. По мнению Брюса, северокорейский интернет в основном состоит из «сайтов объявлений, правительственных СМИ и сайтов с функциями чатов». Неудивительно, что и намека на Twitter там нет.

«Многие авторитарные режимы смотрят на то, что происходит на Ближнем Востоке. Они размышляют: а если не разрешать Facebook и Twitter, а создать Facebook, который может контролировать правительство? — задается вопросом эксперт. — «Красная Звезда» работает с адаптированной версией браузера, который называется «Наэнара», так же называется официальный портал Северной Кореи, у которого есть и английская версия».

Обычные сайты северокорейского интернета — это новостные порталы, такие как «Голос Кореи» и официальный правительственный портал «Родон Синмун».

Но каждый, кто создает контент для этой «сети», должен быть предельно аккуратен.

Организация «Репортеры без границ», отслеживающая ситуацию со свободой прессы в мире, отмечает, что некоторые северокорейские журналисты могли оказаться в «революционных» лагерях за простую опечатку.

Впрочем, у некоторых северокорейцев есть неограниченный доступ в интернет. Предполагается, что им обладают члены всего нескольких семей, прямо связанных с самим Ким Чен Ыном.

«Сетка от комаров»

Нежелание северокорейских властей открывать гражданам доступ в интернет противоречит их пониманию того, что для выживания стране в конце концов придется постепенно открываться.

И если в Китае есть знаменитая «Великая интернет-стена», которая блокирует такие сайты как Twitter, или время от времени Би-би-си, то технологическую инфраструктуру Северной Кореи часто называют «сеткой от комаров», позволяющей пользоваться только самыми базовыми вещами.

Сложнее всего оказывается отследить мобильные технологии. Хотя в Северной Корее есть официальная сеть мобильной связи, которая не позволяет заходить в интернет и делать международные звонки, северокорейцы все чаще обзаводятся китайскими мобильниками, ввозимыми в страну контрабандой.

Хотя в Северной Корее есть официальная сеть мобильной связи, которая не позволяет заходить в интернет и делать международные звонки, северокорейцы все чаще обзаводятся китайскими мобильниками, ввозимыми в страну контрабандой.

Телефоны обычно работают в зоне 10 км от границы с Китаем — правда, иметь такой телефон опасно.

«То, на что готовы сегодня пойти люди, 20 лет назад и представить было невозможно», — рассказывает Нэт Кретчан, автор исследования о меняющейся информационной среде в Северной Корее.

Его доклад «Тихое открытие» — это анализ 420 интервью, которые исследователь провел с бежавшими из страны жителями. Их истории позволяют получить представление о том, на что готовы пойти люди, чтобы достать мобильные телефоны.

Подпись к фото,В Северной Корее работает технология 3G, но мобильного интернета нет

«Чтобы убедиться, что телефон не прослушивают, я, когда делал звонки, включал воду в ванной и на голову надевал крышку от пароварки, — рассказал один 28-летний мужчина, бежавший из страны в ноябре 2010 года. — Не знаю, помогло ли это, но меня ни разу не поймали».

— Не знаю, помогло ли это, но меня ни разу не поймали».

И если «научность» такого подхода вызывает большие сомнения, страх этого человека вполне объясним. «Иметь такой телефон — серьезное преступление», — объясняет Брюс. «У правительства есть оборудование, чтобы выслеживать людей, которые пользуются такими аппаратами. Если вы пользуетесь таким телефоном, это надо делать в густонаселенном районе и очень быстро», — поясняет эксперт.

Честная информация

В парадах времен Ким Чен Ира участвовали сотни танков, демонстрируя «военный гений» вождя.

Многие наблюдатели отмечают, что его сын Ким Чен Ын прекрасно разбирается в современных технологиях и старается поставить их на службу жителей страны.

Каждый новый шаг в этом направлении дает корейцам то, чего у них прежде никогда не было, — честную информацию, способную оказать разрушительное воздействие на столь закрытое общество.

«Я не считаю, что в результате скоро откроется дорога к арабской весне, — полагает Брюс, — но мне кажется, что люди теперь рассчитывают получить доступ к технологиям. И это рождает ожидания, которые нельзя так просто обмануть».

И это рождает ожидания, которые нельзя так просто обмануть».

На шаг ближе к закрытому Интернету

Сегодня FCC проголосовала за предложение председателя Аджита Пая об отмене и замене защиты сетевого нейтралитета, принятой в 2015 году. Вердикт: продвигать предложение Пая

Мы глубоко разочарованы. Сегодняшнее голосование FCC об отмене и замене защиты сетевого нейтралитета приближает нас на один шаг к закрытому Интернету. Хотя иногда трудно описать «реальные» последствия этих решений, это просто: это решение приводит к созданию Интернета, который приносит пользу интернет-провайдерам (ISP), а не пользователям, и подрывает свободу слова, конкуренцию, инновации и выбор пользователей. .

Это голосование сводит на нет многолетний прогресс, который привел к защите сетевого нейтралитета в 2015 году. Правила 2015 года должным образом помещают интернет-провайдеров в «Раздел II» Закона о коммуникациях 1934 года и на основе этой хорошо проверенной правовой базы запрещают интернет-провайдерам заниматься платным определением приоритетов, а также блокировать или ограничивать доступ к веб-контенту, приложениям и службам. Эти правила обеспечили более открытый и здоровый Интернет.

Эти правила обеспечили более открытый и здоровый Интернет.

Предложение Пай отменяет средства защиты 2015 года и повторно классифицирует интернет-провайдеров под «разделом I», который суды уже определили как недостаточный для обеспечения действительно нейтральной сети. В результате интернет-провайдеры снова смогут безнаказанно расставлять приоритеты, блокировать и ограничивать трафик. Это означает меньше возможностей для стартапов и предпринимателей, а также сдерживающий эффект для инноваций, свободы слова и выбора в Интернете.

Сетевой нейтралитет — это не абстрактный вопрос, он имеет важные последствия в реальном мире. Например, в прошлом, без защиты сетевого нейтралитета, интернет-провайдеры налагали ограничения на то, кто может использовать FaceTime, и определяли, как мы транслируем видео, а также применяли закулисные методы ведения бизнеса.

Что дальше и что мы можем сделать? Сейчас мы вступаем в 90-дневный период общественного обсуждения, который заканчивается в середине августа. FCC может определить дальнейший путь уже в октябре этого года.

FCC может определить дальнейший путь уже в октябре этого года.

В течение периода общественного обсуждения в 2015 году почти 4 миллиона граждан написали в Федеральную комиссию по связи, многие из которых требовали строгой защиты сетевого нейтралитета. Мы все должны снова продемонстрировать ту же приверженность.

Мы уже на пути к шуму. За несколько недель после того, как Пай впервые объявил о своем предложении, более 100 000 граждан ( , а не ботов ) подписали петицию Mozilla о сетевом нейтралитете на странице mzl.la/savetheinternet. И бесчисленное количество звонков (опять же, , а не бота) записали более 50 часов голосовой почты для ушей FCC. Нам нужно больше этого.

Мы также планируем стратегическое, прямое взаимодействие с политиками, в том числе посредством письменных комментариев в открытом процессе FCC. В течение следующих трех месяцев Mozilla продолжит усиливать голоса интернет-пользователей и подпитывать движение за здоровый Интернет.

Предыдущий пост

Улучшение интернет-безопасности за счет раскрытия уязвимостей

Следующий пост

The Download: Internet Health в новостях за неделю от 19 мая

Как отключить интернет и как дать отпор | Интернет

Отключения Интернета бывают разных форм, начиная от полного отключения с помощью молотка и заканчивая механизмами в стиле отвертки, нацеленными на определенные группы населения. Вот некоторые методы, используемые правительствами по всему миру для отключения Интернета.

Молот

Ядерный вариант. 5 августа 2019 года индийское индуистское националистическое правительство отменило особый статус Кашмирского региона, лишив его автономии в одностороннем порядке. Он также отправил тысячи армейских военнослужащих и разорвал интернет, мобильную и телефонную связь. Регион будет оставаться в автономном режиме в течение 552 дней, что на сегодняшний день является самым продолжительным отключением в мире.

Регион будет оставаться в автономном режиме в течение 552 дней, что на сегодняшний день является самым продолжительным отключением в мире.

Этот тип экстремального варианта используется во многих странах каждый год на краткосрочной основе по таким тривиальным причинам, как попытка остановить списывание на экзаменах. В Сирии вся сеть, включая мобильный интернет, отключается, когда учащиеся сдают выпускные экзамены в средней школе, в то время как в некоторых частях Индии мобильная сеть отключается для сдачи экзаменов для учителей-стажеров.

Женщина использует свой мобильный телефон в Сринагаре в феврале 2021 года после того, как интернет-услуги в Джамму и Кашмире были восстановлены после 552-дневного отключения. Фотография: Anadolu Agency/Getty ImagesОтвертка приближается к

Дросселирование скорости : Дросселирование скорости замедляет работу Интернета, так что 4G внезапно становится ледяным 2G. Это может остановить или задержать появление новостей о зверствах или нарушениях прав человека, поскольку скорость интернета слишком низкая для потоковой передачи или загрузки видео. Регулирование скорости можно сочетать с подходами, которые лишают определенные группы доступа в Интернет; например, географические блоки, нацеленные на особенно беспокойные провинции, или блоки для частных интернет-соединений.

Регулирование скорости можно сочетать с подходами, которые лишают определенные группы доступа в Интернет; например, географические блоки, нацеленные на особенно беспокойные провинции, или блоки для частных интернет-соединений.

Последнее произошло в Иране в феврале 2012 года, в третью годовщину революции Twitter, когда платформа использовалась для организации уличных акций протеста против спорной победы на выборах президента Махмуда Ахмадинежада. Частные интернет-соединения были заблокированы, в то время как государственные интернет-пользователи продолжали пользоваться нормальной скоростью. Это означало, что организаторы протеста больше не могли делиться информацией или мобилизовываться, в то же время позволяя финансовым и государственным учреждениям продолжать работу.

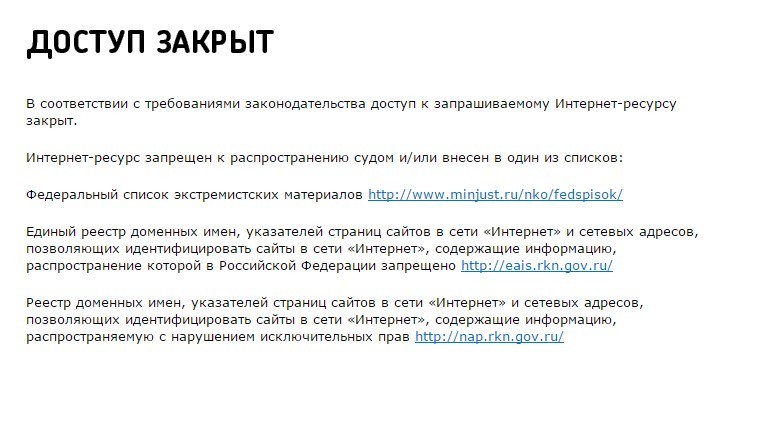

Занесение в черный список или занесение в черный список: Блокирование доступа к определенной платформе является распространенной тактикой для пресечения потока информации и называется занесением в черный список или, в последнее время, занесением в черный список, поскольку киберсообщество движется к использованию более инклюзивного языка. В Мьянме 4 февраля, через три дня после переворота, военные заблокировали Facebook, фактически лишив большинство бирманцев доступа к Интернету. Министерство связи и информации оправдало блокировку во имя национальной стабильности, написав «фейковые новости и дезинформацию и… непонимание среди людей с помощью Facebook».

В Мьянме 4 февраля, через три дня после переворота, военные заблокировали Facebook, фактически лишив большинство бирманцев доступа к Интернету. Министерство связи и информации оправдало блокировку во имя национальной стабильности, написав «фейковые новости и дезинформацию и… непонимание среди людей с помощью Facebook».

Запрет Facebook был разрушительным для владельцев малого бизнеса, которые сильно зависели от платформы. «Моя мама готовила еду и продавала ее через свою страницу и аккаунт в Facebook, поэтому она не могла вести свой онлайн-бизнес», — сказала одна женщина в Янгоне, описывая, как запрет одним махом разрушил бизнес ее матери.

Акция протеста 2021 года в Мандалае, Мьянма, против военного переворота. После захвата власти хунта ввела жесткие ограничения на мобильный интернет и платформы социальных сетей. Фотография: SH/Penta Press/Rex/Shutterstock Внесение в белый или разрешенный список: Это превращает Интернет в интрасеть. Вместо того, чтобы помещать вещи в черный список в открытом Интернете, веб-сайты утверждаются в закрытой интрасети, фактически создавая огороженный сад для санкционированных правительством платформ. «Это переворачивание нормального Интернета, где все доступно, и только определенные вещи могут быть ограничены или заблокированы», — говорит Раман Сингх из Access Now. В Мьянме это позволило военным интересам работать и нанесло ущерб возобновлению бизнеса, продолжая при этом блокировать коммуникационные функции, предлагаемые Интернетом.

«Это переворачивание нормального Интернета, где все доступно, и только определенные вещи могут быть ограничены или заблокированы», — говорит Раман Сингх из Access Now. В Мьянме это позволило военным интересам работать и нанесло ущерб возобновлению бизнеса, продолжая при этом блокировать коммуникационные функции, предлагаемые Интернетом.

После этого военная хунта начала судебный процесс внесения в белый список. Бирманцам был предоставлен доступ всего к 1200 санкционированным военными интернет-сайтам, включая банковские и финансовые сайты, игровые и развлекательные сайты, такие как Netflix и YouTube, а также некоторые новостные сайты, такие как New York Times. Сайты социальных сетей, такие как Facebook и Twitter, оставались недоступными. Связь восстановилась, но количество доступных сайтов стало значительно меньше. «По сути, они воссоздали совет по цензуре, но для онлайн-пространства», — говорит Оливер Спенсер из Free Expression Myanmar, имея в виду орган по цензуре, который действовал в течение 50 лет до 2012 года9. 0007

0007

Брандмауэр: Китайский брандмауэр является примером жесткого белого списка. Несмотря на то, что в прошлом Пекин использовал аварийный выключатель, Пекин, похоже, отказался от этого метода, вместо этого полагаясь на изощренные средства контроля над Интернетом. В 2009 году Пекин отключил доступ в интернет в Синьцзяне на 10 месяцев после беспорядков, вызванных межэтнической напряженностью. Это было воспринято как попытка остановить политическую организацию и ограничить количество новостей о последовавших за этим репрессиях, в результате которых было наказано все население.

Однако, несмотря на то, что коммунистическая партия создала огромные центры политической идеологии, арестовав по меньшей мере миллион уйгуров, она не отключила интернет в регионе снова. Одним из факторов является эффективность контроля Пекина над интернетом, а это означает, что грубый инструмент полного отключения больше не нужен; Мониторинг и цензура, обеспечиваемые великим китайским брандмауэром, эффективно не позволяют большинству китайских интернет-пользователей получить доступ к глобальной сети, ограничивая при этом публикуемый ими контент.

« Им не нужно производить такое неряшливое, неуклюжее закрытие основного инструмента экономической деятельности», — говорит Саймон Ангус из IP Observatory. «Интернет — их друг как для обмена сообщениями, так и для общения».

Великий брандмауэр Китая эффективно блокирует доступ большинства местных интернет-пользователей к глобальной сети. Фотография: Марк Шифельбейн/APВ одной из версий будущего, по примеру Китая, отключение интернета может больше не понадобиться, поскольку правительства совершенствуют свой контроль над своими собственными интернетами. Эта тенденция указывает на «расщепленную сеть» вместо глобального Интернета, где Интернет разбит на серию интрасетей, управляемых на суверенной — иногда гиперлокальной или региональной — основе.

Но правительственный контроль над Интернетом сталкивается с новым препятствием: спутниковым Интернетом.

Спутниковый интернет

Технология Starlink Илона Маска использует созвездия спутников на низкой околоземной орбите для передачи высокоскоростного доступа в Интернет в Украину, что позволяет правительству продолжать связь и обходить российские серверы, даже когда Россия разрушает и переключает наземную интернет-инфраструктуру .