черная дыра правового интернет-регулирования — Право на vc.ru

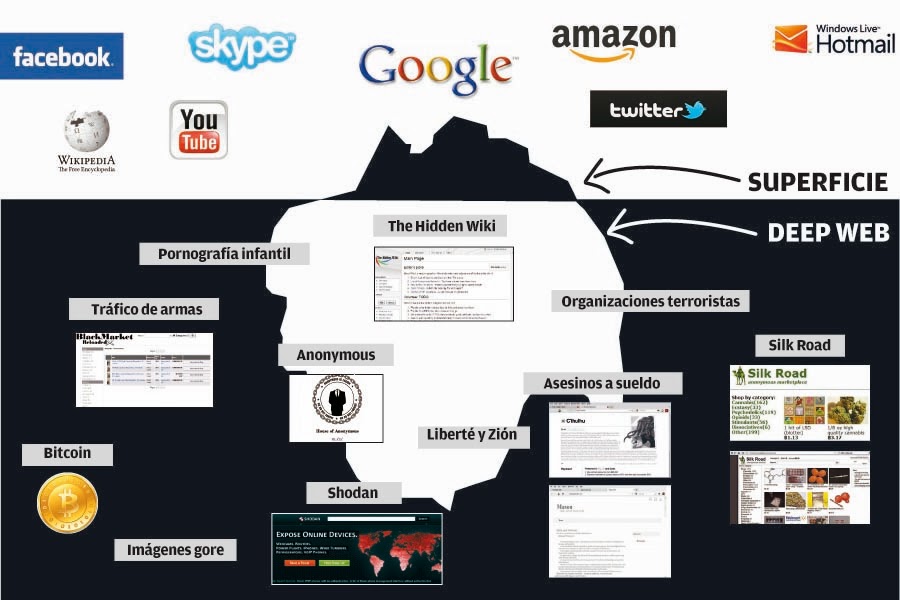

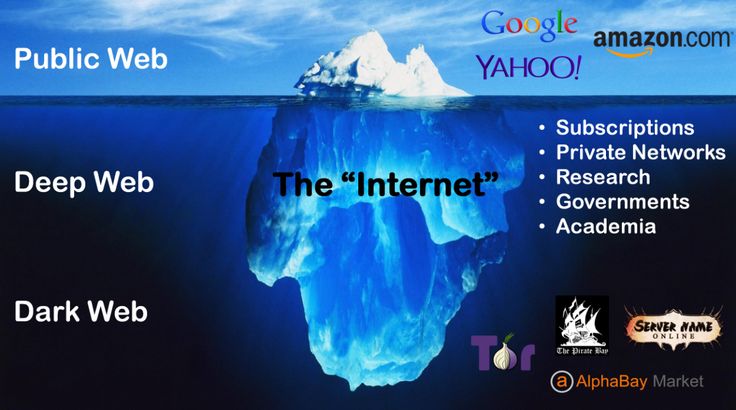

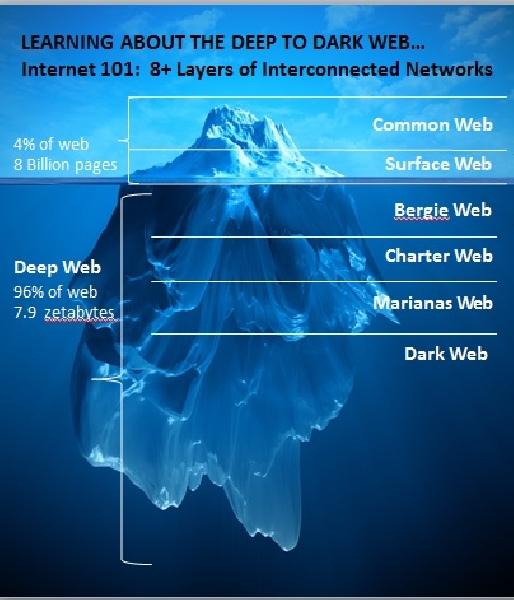

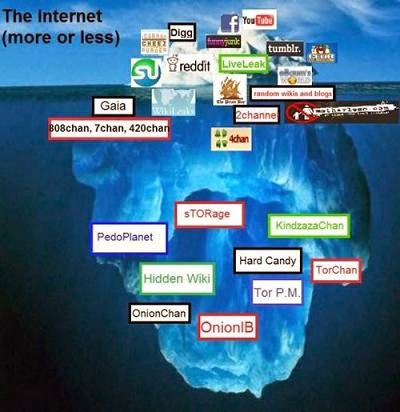

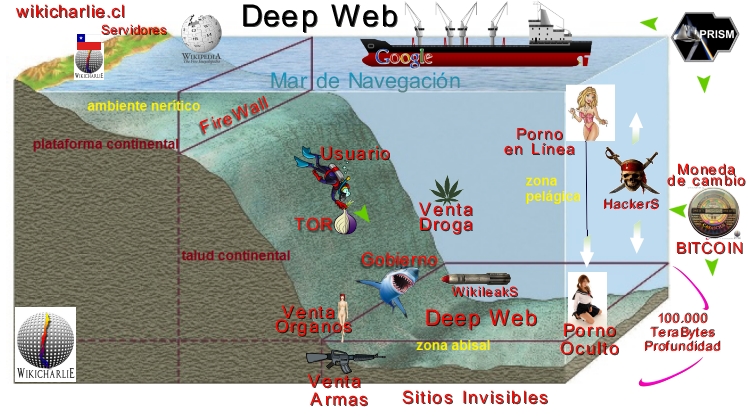

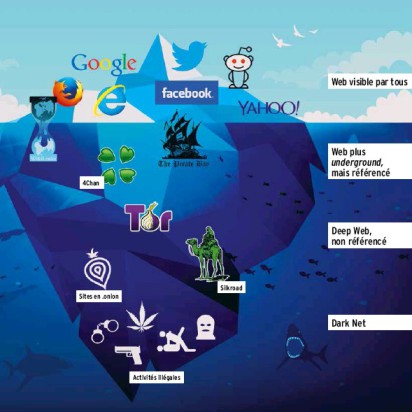

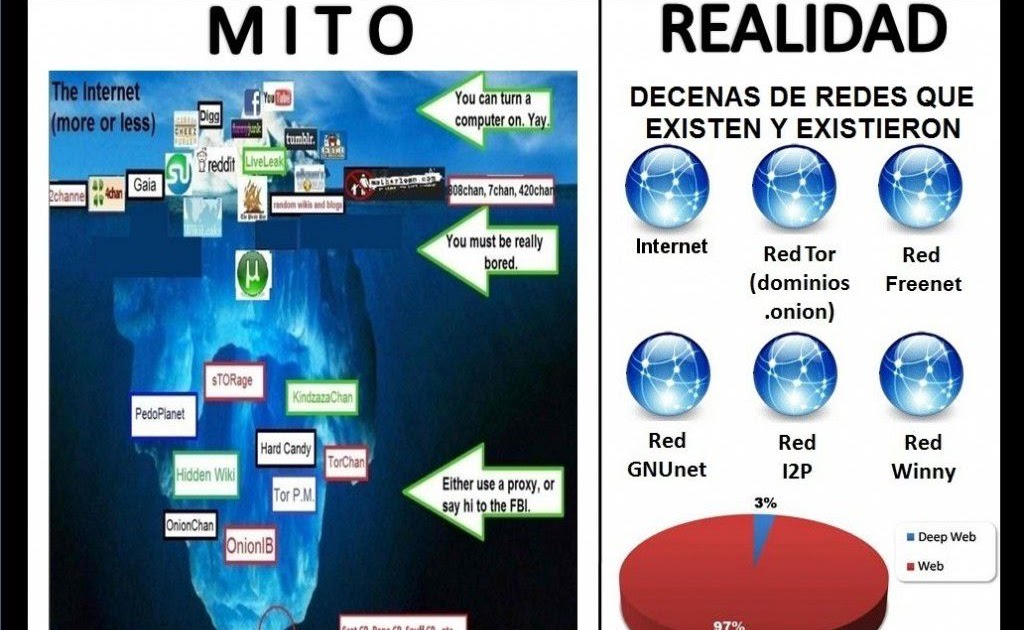

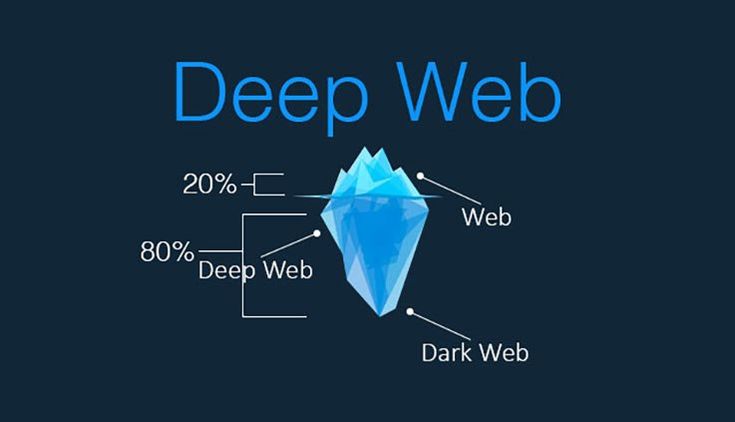

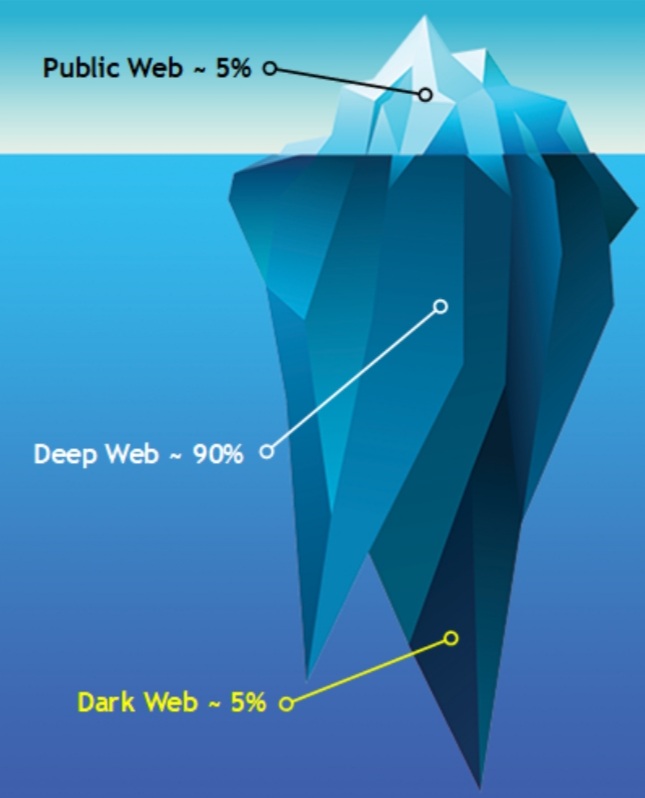

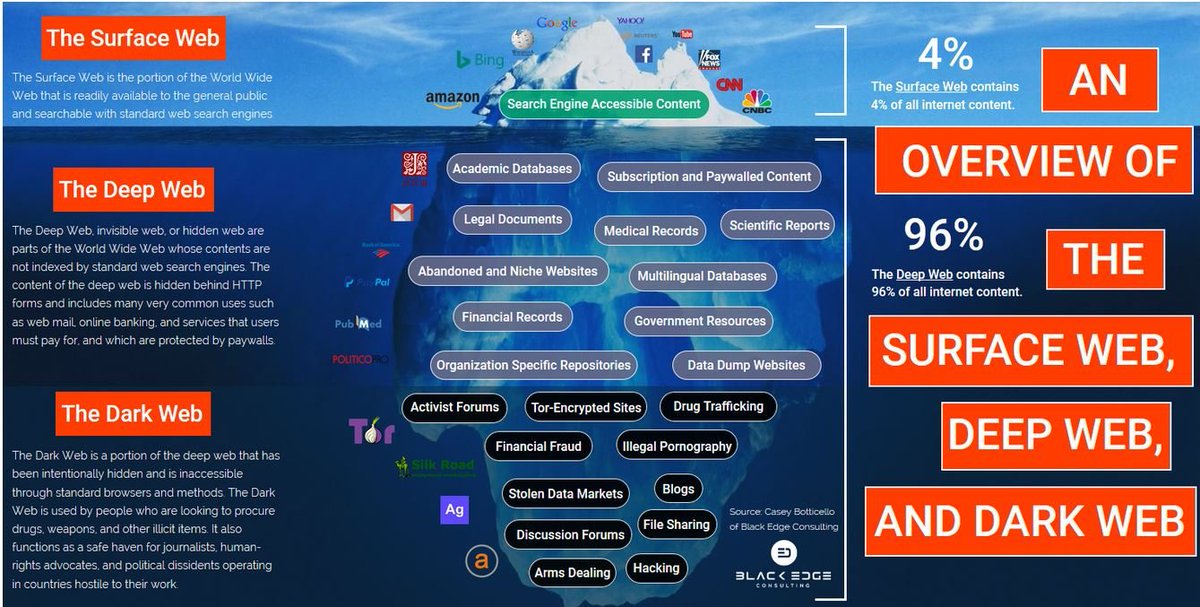

Даркнет, как следует уже из самого его названия — это «темная” сторона интернета. Традиционно всемирная сеть делится на три сегмента: чистую, или »поверхностную” сеть (Surface Web), глубокую сеть (Deep Web) и темную сеть (Dark Net). Граница между ними проходит по уровню доступа к той или иной информации.

2127 просмотров

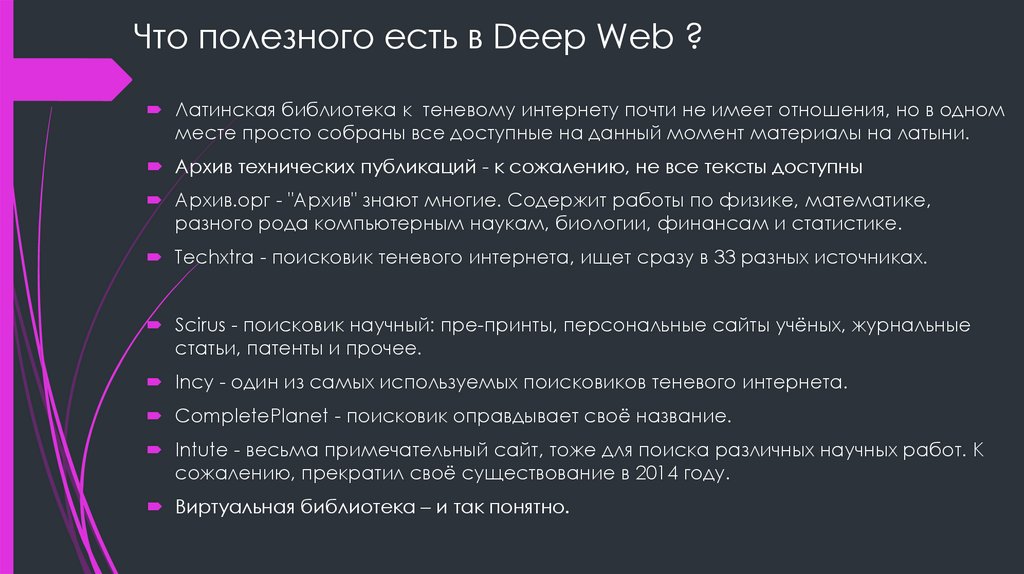

“Поверхностная” сеть — это то, что мы ежедневно серфим в наших браузерах: Сhrome, Safari, Edge, Opera и др. В глубокой сети, находятся страницы неиндексируемые популярными, общеизвестными поисковиками, из-за чего их содержимое остается незамеченным большинством. Но в принципе, кардинальных отличий от “чистой” сети не так уж много. Пользуясь терминологией всем известных книг Лукьяненко, Deep Web представляет собой что-то вроде второго слоя Сумрака.

А вот даркнет, или теневой интернет — это скрытая сеть внутри интернета, которая не видна обычными способами. Она работает на принципах, аналогичных TOR-сети, так что попасть в нее можно только через TOR или аналогичный браузер.

Такая технология сохранения конфиденциальности пользователей сама по себе нейтральна, но может использоваться как во благо — для развития креативных форм общения, так и для общественно опасных деяний — торговля наркотическими средствами, размещение порнографического контента, продажа оружия, поиск убийц по найму, виртуальная неотслеживаемая валюта и др.

Но на самом деле эта анонимность — кажущаяся. Следы каждого человека находятся даже на нижних слоях цифрового Сумрака. С 2013 по 2020 годы в даркнет утекло более 9,7 миллиардов записей данных, и это число постоянно растет.

«В даркнете владельцы своих ресурсов не особо заботятся о безопасности пользователей, в отличие от обычного интернета, поэтому пользователи даркнета более уязвимы перед фишинговым софтом, программами-вымогателями и различными шифровальщиками, которыми наполнены ресурсы даркнета», — предупреждает директор по специальным проектам Angara Security Александр Дворянский.

Можно выделить ряд характеристик теневого интернета, которые делают его идеальным пристанищем для пользователей, желающих сохранить анонимность:

Отсутствие индексации страниц общедоступными поисковыми системами. Google и другие распространенные поисковые системы не отображают выдачу по запросу на ресурсы даркнета и даже не могут зафиксировать их;

Туннелирование трафика при помощи инфраструктуры случайно сгенерированных сетей.

Недоступность для обычных браузеров благодаря уникальным доменам. Кроме того, теневые ресурсы спрятаны еще и при помощи таких мер сетевой безопасности, как сетевые экраны и шифрование.

Возникновение даркнета связывают с прообразом современного Интернета образца 70-х, arpanet, не имевшего массового распространения, так как был лишь опытной разработкой военных и ученых США. В 2002 г. термин «Даркнет» был использован впервые в книге сотрудников Microsoft «Даркнет и будущее распространения информации», в которой авторы выступили за идею свободы и конфиденциальности в Интернете.

Специалисты в области информационной безопасности дают следующие советы о работе в теневом сегменте всемирной сети:

- Не используйте данные, по которым вас можно отследить. Ваше имя пользователя, адрес электронной почты, «настоящее имя», пароль и даже кредитная карта не должны больше нигде использоваться. Если необходимо, создавайте новые одноразовые учетные записи и идентификаторы. Заводите предоплаченные неотслеживаемые дебетовые карты для совершения любых покупок. Не используйте ничего, что могло бы помочь идентифицировать вашу личность – как в Сети, так и за ее пределами.

- Используйте инструменты для защиты личных и финансовых данных. Сегодня многие онлайн-сервисы предлагают защиту личных данных. По возможности используйте эти инструменты.

- Никогда не скачивайте неизвестные файлы из теневого интернета. В беззаконном пространстве даркнета гораздо проще подхватить вредоносное ПО. Антивирус с функцией сканирования в режиме реального времени поможет вам убедиться в безопасности скачиваемого файла, если вы все же решитесь на этот шаг.

- Отключите ActiveX и Java во всех настройках сети. Эти службы хорошо известны злоумышленникам как лазейки для получения доступа к вашему устройству. Раз уж вы оказались в таком опасном месте, кишащем всеми этими угрозами, стоит принять меры во избежание риска.

- Используйте дополнительную локальную учетную запись пользователя без прав администратора для повседневных действий в Сети. На большинстве компьютеров по умолчанию используется учетная запись с правами администратора. Многим вредоносным программам для работы необходим доступ к такой учетной записи. А значит, ограничив права используемой учетной записи, вы сможете замедлить действия мошенников или предотвратить использование вашего компьютера вредоносным ПО.

Даркнет в глазах как обывателей, так и правоохранителей заслужил репутацию исключительно лишь площадки для ведения преступной деятельности и размещения незаконного контента, а также торговли запрещенными товарами или услугами.

«Есть ли российский сегмент даркнета? Есть, но он условный, то есть деление на сегменты условное. Оно и в обычном-то интернете условное, у нас есть национальная доменная зона, но это не значит, что любой сайт в зоне. ru или. рф будет ориентирован на россиян. В подавляющем большинстве случаев да, но это ничего не гарантирует. <…> Зачастую в чужой доменной зоне и на зарубежных площадях создаются сайты, направленные именно на российских граждан. По территориальному признаку они не у нас, но при этом его можно смело относить к российскому сегменту сети. Если так оценивать ситуацию, то да, в даркнете есть национальный сегмент», — объясняет интернет-эксперт по информбезопасности, Александр Вураско, бывший представитель Управления «К» МВД России (подразделения, ведущего борьбу с преступлениями в сфере информационных технологий и кибермошенничеством).

10 сентября 2019 года компания Trend Micro опубликовала исследование «Uncovering IoT Threats in the Cybercrime Underground», в котором описывается, как киберкриминальные группировки используют устройства IoT в своих целях и какие угрозы это создает. Аналитики Trend Micro исследовали даркнет, выясняя, какие уязвимости IoT наиболее популярны среди киберпреступников, а также на каких языках говорят участники киберподполья. В ходе исследования выяснилось, что русский язык вошел в пятерку наиболее популярных в даркнете. Кроме русского в топ-5 языков даркнета присутствуют английский, португальский, испанский и арабский. Таким образом, язык для даркнета оказался более важным объединяющим фактором, чем географическое положение.

Вообще, внутри даркнета не действуют законы каких-либо стран. Однако на каждой площадке администрация устанавливает собственные внутренние правила поведения и взаимодействия участников: за их соблюдением следят модераторы (как и на обычных форумах), добавляет руководитель Департамента исследований высокотехнологичных преступлений компании Group-IB Андрей Колмаков. Для того чтобы сохранить анонимность участников какой-либо сделки, на площадках действует институт гарантов (третье лицо, авторитетный представитель площадки), споры в даркнете разрешаются в рамках арбитражных разбирательств, добавил эксперт.

Для того чтобы сохранить анонимность участников какой-либо сделки, на площадках действует институт гарантов (третье лицо, авторитетный представитель площадки), споры в даркнете разрешаются в рамках арбитражных разбирательств, добавил эксперт.

На сегодняшний момент, само по себе использование ресурсов даркнета законы РФ не нарушает. Фактически некоторые сценарии его использования совершенно законны и лишь подтверждают ценность существования теневого интернета.

Даркнет – это важная часть всемирной паутины, о которой должен знать каждый. Как и обычный поверхностная сеть, он является всего лишь инструментом, предназначенным для людей. Как его применять – зависит исключительно от самого пользователя. Для тех, кто ставит перед собой благие цели, он может стать незаменимым помощником, потенциал которого сложно переоценить. Но для этого необходимо придерживаться определенных правил – всегда заботиться о своей безопасности, использовать правильные инструменты (VPN и браузер TOR — абсолютная необходимость) и ответственно подходить ко всему, что вы можете найти в этом скрытом сегменте мировой паутины.

Правоохранители всего мира пытаются бороться с пользователями Даркнета, расширяя методы борьбы и свои возможности по отслеживанию кибер-преступников, но победить окончательно систему, которая шифрует данные по несколько раз и распространяет их через бесконечное число серверов, каждый раз заметая за собой следы — невероятно сложно.

По сути, даркнет — это своеобразная черная дыра в регулировании интернет-пространства (и не только российского, но и международного). Единственное, что юридически важно — это незаконность действий, в каком бы сегменте Всемирной паутины они не происходили, а также правовой инструментарий: конкретные статьи Уголовного, Административного, Гражданского кодексов РФ, закона об информации и защите информации, и т. д.

«Сама борьба с даркнетом – бесперспективное занятие. Его сделали, чтобы предоставить пользователям возможность оставаться анонимными. Это неплохо. Бороться надо не с даркнетом, а людьми, которые его используют в противоправных целях. Иначе так можно и до борьбы с интернетом дойти. В будущем даркнет останется даркнетом, а злоумышленники по-прежнему будут использовать его и другие средства анонимизации». Эти слова эксперт компании Group-IB Дмитрий Волков произнес еще в 2016 году. С тех пор борьбы с интернетом в России стало, как мы все знаем, на порядки больше, а даркнет… остался даркнетом, как и было предсказано.

В будущем даркнет останется даркнетом, а злоумышленники по-прежнему будут использовать его и другие средства анонимизации». Эти слова эксперт компании Group-IB Дмитрий Волков произнес еще в 2016 году. С тех пор борьбы с интернетом в России стало, как мы все знаем, на порядки больше, а даркнет… остался даркнетом, как и было предсказано.

И до тех пор, пока человек будет стремиться к свободе информации и уходу от всевидения Большого Брата, теневой интернет будет не только жить, но и расцветать. А значит, попытки создать какое-либо специальное его правовое регулирование заранее будут обречены на провал. Такова уж природа и человека, и цифрового мира.

Публикация подготовлена при поддержке юристов DRC.

Telegram-канал.

Так ли темно в даркнете? Что ищут юзеры в теневой части Сети – DW – 12.12.2020

Фото: Imago Images/Westend61

Цифровые технологии

Оливер Линоу | Александра Елкина

12 декабря 2020 г.

Традиционно считалось, что пользователи браузеров для анонимного веб-серфинга обычно пытаются найти в интернете оружие или наркотики. Американские ученые выяснили, что это не так.

https://p.dw.com/p/3mZ9U

Реклама

Тот, кто обычно пользуется браузерами Chrome или Firefox, как правило, знает о даркнете весьма немного — к примеру, то, что там можно купить наркотики, оружие и детскую порнографию. Однако хотя теневой сектор Сети и принято считать торговой площадкой криминального мира, этим его функции не ограничиваются.

У пользователей есть множество причин сохранять анонимность в виртуальном пространстве. Во-первых, многие не готовы мириться с тем, что интернет-платформы собирают данные о юзерах для таргетированной рекламы. Во-вторых, во многих государствах с недемократической формой правления власти блокируют неугодные сайты или контролируют активность пользователей в Сети.

«Луковая» технология

Обойти ограничения, избавиться от таргетированной рекламы и уберечься от возможной интернет-слежки помогает специальное программное обеспечение — к примеру, браузер Tor (The Onion Router), с помощью которого пользователи могут сохранять анонимность при посещении интернет-страниц.

Tor работает на основе технологии так называемой «многослойной» или «луковой» маршрутизации — когда запрос пользователя поступает не напрямую по конкретному адресу, а через узлы прокси-серверов, так что отследить исходный запрос становится крайне сложно. Программа не только обеспечивает юзерам доступ к заблокированному контенту, но и не позволяет следить за тем, какие сайты они посещают и где физически находятся.

Доступ к Tor, впрочем, можно относительно легко заблокировать: это уже давно происходит в таких странах как Китай, Иран и Беларусь. В этом случае разработчики анонимайзера рекомендуют пользователям прибегать к помощи так называемых «мостов» (bridges) — анонимных узлов с часто меняющимися IP-адресами, которые не отправляют на сервера провайдера информацию о пользователе. Инструкция по настройке этой функции доступна в специальном разделе сервиса https://bridges. torproject.org.

torproject.org.

Зачем юзеры пользуются Tor?

Исследователи из Политехнического университета Виргинии и Скидмор-Колледжа, расположенных в штате Нью-Йорк, попытались выяснить, кто на самом деле использует браузер Tor и к какому контенту через нее осуществляется доступ.

Через Tor можно получить доступ и к сайту DWФото: Oliver Linow/DWДля этого ученые применили свой собственный сервер — так называемый Entry Guard, позволяющий увидеть тип сайтов, на которые после подключения к Tor заходили юзеры.

Результаты исследования оказались неожиданными. 93 процента всех сайтов, которые посещали пользователи Tor, находились в Сети в свободном доступе: к ним можно было бы подключиться через любой обыкновенный браузер. Из этого следует, что юзеры, в первую очередь, пользуются анонимайзерами для защиты своей конфиденциальности — к примеру, чтобы избавиться от назойливой рекламы или обойти ограничения свободы слова.

Нелегальный контент или защита от слежки?

В то же время только около семи процентов сайтов, на которые юзеры заходили через Tor, имели домен . onion и были недоступны за пределами этого браузера. Поскольку это позволяет сохранить анонимность и провайдеру, американские исследователи пришли к выводу, что большинство из этих ресурсов предлагают нелегальный контент.

onion и были недоступны за пределами этого браузера. Поскольку это позволяет сохранить анонимность и провайдеру, американские исследователи пришли к выводу, что большинство из этих ресурсов предлагают нелегальный контент.

С этим, однако, согласны далеко не все. Страницы с onion-маршрутизаторами предлагают и ряд международных СМИ — к примеру, The New York Times, BBC и BuzzFeed. По Tor-адресу https://dwnewsvdyyiamwnp.onion доступен и контент Deutsche Welle. Решение предоставить доступ к сайту через этот браузер связано со стремлением обойти цензуру: страницы DW на 30 языках заблокированы в ряде стран, в частности, Китае и Иране.

«Частью ДНК Deutsche Welle является обеспечение наших целевых групп по всему миру независимой информацией. Поэтому логично, что мы начали использовать и возможность дотянуться до людей на подверженных цензуре рынках, которые до сих пор не имели никакого или лишь ограниченный доступ к свободным СМИ», — пояснил директор по маркетингу DW Гидо Баумхауэр (Guido Baumhauer).

Смотрите также:

Зачем России автономный интернет

To view this video please enable JavaScript, and consider upgrading to a web browser that supports HTML5 video

Написать в редакцию

Реклама

Пропустить раздел Еще по темеЕще по теме

Пропустить раздел Близкие темыБлизкие темы

АнонимайзерПропустить раздел Топ-тема1 стр. из 3

Пропустить раздел Другие публикации DWНа главную страницу

Часто задаваемые вопросы — Shadow Internet

Узнайте, как настроить Shadow Internet

В чем разница между скоростью интернета и скоростью WiFi? Скорость интернета в вашем тарифном плане — это скорость, которая доставляется на WAN-порт вашего маршрутизатора. Затем маршрутизатор транслирует это как WiFi, к которому могут подключиться ваш телефон и другие устройства, и имеет несколько проводных портов Ethernet. Скорость, поступающая на ваш маршрутизатор, может быть очень высокой, но если мощность сигнала Wi-Fi низкая, скорость будет ниже. Способ проверить это — напрямую подключиться к маршрутизатору с помощью кабеля Ethernet, чтобы выполнить тест скорости, или оставить устройство Wi-Fi, выполняющее тест скорости, на прямой линии от маршрутизатора. Shadow Internet всегда рекомендует проводное подключение, когда это возможно. Если у вас есть проблемы с диапазоном или скоростью WiFi, мы можем помочь! Свяжитесь с нами по поводу нашей системы Pro WiFi.

Скорость, поступающая на ваш маршрутизатор, может быть очень высокой, но если мощность сигнала Wi-Fi низкая, скорость будет ниже. Способ проверить это — напрямую подключиться к маршрутизатору с помощью кабеля Ethernet, чтобы выполнить тест скорости, или оставить устройство Wi-Fi, выполняющее тест скорости, на прямой линии от маршрутизатора. Shadow Internet всегда рекомендует проводное подключение, когда это возможно. Если у вас есть проблемы с диапазоном или скоростью WiFi, мы можем помочь! Свяжитесь с нами по поводу нашей системы Pro WiFi.

Мы можем предложить следующие виды рекламных акций

- Сниженная плата за установку

- Пониженная месячная ставка, если ваш дом/бизнес настроен как повторитель в нашей сети

В общем, мы стараемся, чтобы все было просто и честно, поэтому мы редко предлагаем скидки на месячную ставку.

Ознакомьтесь с нашим разделом цен, чтобы ознакомиться со списком текущих рекламных акций, включая реферальные кредиты.

Мы не взимаем плату за опросы на сайте. Опросы проводятся, чтобы убедиться, что вы можете получить хороший сигнал от одной из наших точек доступа.

Чтобы запланировать осмотр объекта, выберите план и заполните форму или свяжитесь с нами.

Предоставляете ли вы клиентам адрес электронной почты?Нет. Мы рекомендуем использовать бесплатного провайдера электронной почты, чтобы в будущем было проще сменить провайдера. Вот некоторые из них, которые мы рекомендуем:

- Gmail (Google)

- Outlook (Майкрософт)

- ПротонМейл

Некоторые интернет-провайдеры позволяют вам сохранить существующий адрес электронной почты за ежемесячную плату. Мы рекомендуем изменить ваши учетные записи на бесплатного провайдера электронной почты, чтобы в будущем было проще сменить интернет-провайдера. Вот некоторые из них, которые мы рекомендуем:

Вот некоторые из них, которые мы рекомендуем:

- Gmail (Google)

- Outlook (Майкрософт)

- ПротонМейл

Да, наше оборудование выдаст DHCP-адрес, если вы хотите использовать собственный маршрутизатор. Если вы переключаете маршрутизаторы позже в своем плане, свяжитесь с нами, чтобы мы могли изменить некоторые необходимые настройки и авторизовать ваш маршрутизатор.

Есть ли какие-либо сборы за отмену?Нет. У нас нет контракта с фиксированной продолжительностью, поэтому вы можете отменить его в любое время без штрафных санкций. Имейте в виду, если у вас есть другие услуги (обновленный роутер) на платежах, то на остаток будет выставлен счет.

Откуда вы измеряете скорость клиентов? Мы измеряем скорость от точки разграничения, как указано в Соглашении об оказании услуг. Скорость и надежность проверяются только до этого момента, как правило, на предоставленном теневом интернет-маршрутизаторе.

В данном случае переход из сети Shadow Internet в вашу внутреннюю сеть. Обычно это означает нашу антенну на крыше или оптоволоконный модем, а клиенты несут ответственность за сеть внутри своего дома/бизнеса.

Где я могу проверить скорость своего соединения?Нам нравятся следующие сайты:

- Fast.com

- Speedtest.net

Bufferbloat — это то, что заставляет ваши онлайн-игры «зависать» (всплеск пинга), когда другие люди используют подключение к Интернету. Если вам нужна помощь в устранении раздувания буфера, мы можем помочь, хотя с вашей стороны может потребоваться приобретение дополнительного оборудования.

Сюда немного сложно попасть, поэтому вот хорошая страница с некоторыми пояснениями: https://www.bufferbloat.net/projects/bloat/wiki/What_can_I_do_about_Bufferbloat/

Ограничиваете ли вы скорость (дросселируете) какие-либо сайты или протоколы? Мы не снижаем вашу скорость искусственно для определенных веб-сайтов или протоколов. Все типы трафика могут достигать полной скорости вашего соединения.

Все типы трафика могут достигать полной скорости вашего соединения.

Если вы покупаете узлы Pro WiFi у нас, то вы являетесь единственным владельцем оборудования.

Если я отменю, какое оборудование я должен вернуть?Следующие предметы должны быть возвращены или забраны одним из наших установщиков:

- Базовый WiFi-маршрутизатор (при наличии)

- Антенна на вашей крыше, которую мы установили, или оптоволоконный модем

- Любые блоки питания (инжектор PoE), которые были установлены

Следующее остается у вас:

- Любое установленное крепление (J-образная стойка или подобное)

- Провод Ethernet, идущий от крепления к вашему дому

Можно ли использовать их кабель вместо нового?

Можно ли использовать их кабель вместо нового?Мы решаем это в каждом конкретном случае в зависимости от номинала кабеля, его состояния и расположения кабеля на вашей крыше. Во время установки мы стремимся быть максимально ненавязчивыми и рассмотрим возможность использования существующих кабелей.

Можно ли проложить кабель самостоятельно?Свяжитесь с нами, чтобы мы могли сначала посетить объект и, возможно, проконсультировать вас по типу требуемого кабеля.

Как повысить или понизить тарифный план? Нужно ли мне другое оборудование?Вы можете отправить нам электронное письмо ([email protected]) с адреса электронной почты, который вы использовали при регистрации для переключения.

Ваш счет за старую услугу должен быть пропорционален, а затем новая скорость также будет пропорциональна до конца расчетного периода

Замена оборудования не требуется

Какие способы оплаты доступны? Наш основной способ оплаты — кредитная карта, и мы предпочитаем именно его. Транзакции обрабатываются Stripe для безопасных платежей. Мы также можем принимать чеки, электронные переводы и электронные переводы. Для любых других вариантов оплаты, пожалуйста, свяжитесь с нами.

Транзакции обрабатываются Stripe для безопасных платежей. Мы также можем принимать чеки, электронные переводы и электронные переводы. Для любых других вариантов оплаты, пожалуйста, свяжитесь с нами.

Постоплата. Счета формируются 1-го числа каждого месяца и относятся к предыдущему месяцу обслуживания. Неполные месяцы распределяются пропорционально.

Что произойдет, если я пропущу платеж?Оплата должна быть произведена до 14 числа каждого месяца, и обслуживание будет приостановлено, если она не будет оплачена до этой даты.

Вы пропорционально распределяете счета за неполные месяцы?Да, счета будут пропорциональны, если установка будет выполнена в середине месяца или вы отмените обслуживание.

Какой расчетный период?Счета-фактуры формируются 1-го числа каждого месяца и охватывают услуги за предыдущие месяцы. Оплата до 14 числа.

Что произойдет, если ваши планы изменятся? Применяются ли более низкие цены автоматически? Если скорость по тарифу увеличивается или его цена снижается, то это изменение произойдет автоматически для всех абонентов! В случае повышенных тарифов существующие подписчики будут унаследованы на срок до 2 лет, хотя это может измениться.

Плата за установку будет добавлена к вашему первому счету, который будет отправлен 1 числа следующего календарного месяца.

Есть ли у вас доступ к информации о кредитной карте клиента?Мы используем Stripe для безопасной обработки транзакций по кредитным картам и подписок по кредитным картам. Ни Shadow Internet, ни сотрудники Shadow Internet не имеют доступа к данным кредитной карты, кроме последних 4 цифр, даты истечения срока действия и эмитента карты.

Вы отслеживаете/просматриваете историю просмотров клиентов?Мы никогда не связываем трафик с конкретным клиентом.

Для получения дополнительной информации см. нашу Политику конфиденциальности

Должен ли я подписывать контракт?Мы требуем, чтобы клиенты согласились и подписали Соглашение об использовании Интернет-услуг. При этом плата за отмену не взимается, и любая из сторон может расторгнуть соглашение в любое время.

Что произойдет, если я получу уведомление о пиратстве? Мы обязаны рассылать уведомления о пиратстве нашим клиентам. Если клиент получает 3 уведомления с интервалом более 72 часов, его обслуживание может быть прекращено.

Если клиент получает 3 уведомления с интервалом более 72 часов, его обслуживание может быть прекращено.

Вот страница Федерального правительства с дополнительной информацией: https://ic.gc.ca/eic/site/oca-bc.nsf/eng/ca02920.html

Добавляет ли беспроводное оборудование какую-либо дополнительную задержку?Это зависит от используемой антенны, но большинство наших антенн добавят как минимум 5 мс дополнительной задержки и, возможно, до 15 мс в зависимости от того, сколько различных беспроводных соединений должен пройти ваш сигнал, прежде чем он достигнет волокна.

Могу ли я надежно играть в онлайн-игры с беспроводным доступом в Интернет?Да! Мы регулярно играем в игры FPS без проблем.

Гарантировано ли мне покрытие, если я нахожусь в зоне на карте? Наши услуги основаны на беспрепятственном обзоре вашего дома/бизнеса с одной из наших башен. Мы проведем бесплатный обзор сайта, чтобы убедиться, что мы можем получить обслуживание в вашем регионе, прежде чем планировать установку.

Вам может понадобиться статический IP-адрес, если вам нужно получить доступ к какому-либо оборудованию или устройству из другой сети. В общем, если он вам нужен, вы будете знать. Некоторые системы, которым может потребоваться статический IP-адрес: системы безопасности, камеры видеонаблюдения, сети, в которых разрешен трафик с адреса и т. д. Если вы домашний пользователь, вы можете попробовать что-то, называемое динамическим DNS. Нам нравится duckdns.org

Вы отправляете электронные письма для планового обслуживания или отключений?Да! Хотя не по умолчанию. Если вы хотите зарегистрироваться, вы можете отправить электронное письмо по адресу [email protected] и указать, на какие списки вы хотите подписаться: плановое техническое обслуживание и/или простои.

Каковы часы вашей поддержки?с 10:00 до 18:00 в обычные рабочие дни. Однако мы можем ответить за пределами этого окна.

Чем может помочь поддержка? Служба поддержки предоставит бесплатную помощь только с подключением к теневому Интернету и маршрутизатором, который вы приобрели через теневой Интернет.

Мы не предоставляем общую ИТ-поддержку бесплатно. Мы также неохотно помогаем с проблемами Wi-Fi, если вы не используете маршрутизатор, поставляемый с Shadow Internet, и можем направить вас на страницу поддержки производителя маршрутизатора.

Получу ли я общедоступный IP-адрес?В настоящее время мы используем CGNAT для доставки Интернета новым клиентам из-за исчерпания адресов IPv4. Мы планируем увеличить количество адресов и добавить поддержку IPv6 к концу 2022 года.

Если вам нужен общедоступный адрес непосредственно для вашего маршрутизатора, вы можете приобрести адрес /30 за 30 долларов США в месяц.

Используете ли вы NAT операторского класса (CGNAT)?Да, раньше мы использовали NAT 1:1, но из-за исчерпания адресов новые клиенты получают адрес CGNAT. Свяжитесь с нами, если вам нужно включить 1:1 NAT для вашего соединения.

Поддерживаете ли вы IPv6?Пока нет, но планируем в будущем.

Теневой Интернет | WIRED

Чуть больше года назад хакер проник на корпоративные серверы Valve, игровой компании, разработавшей популярный шутер от первого лица 9. 0149 Период полураспада . Он ушел с бета-версией Half-Life 2 . «Мы слышали об этом, — говорит 23-летний Фрэнк, медийный пират с хорошими связями. «Все думали, что в Европе это станет контрабандой». Вместо этого хакер передал исходный код Фрэнку — оказалось, что он друг друга — чтобы Фрэнк мог подарить миру Half-Life 2 . «Я подумал: «Давай сделаем это, йоу!» — говорит он. «Я поставил его на Anathema. После этого все было кончено».

0149 Период полураспада . Он ушел с бета-версией Half-Life 2 . «Мы слышали об этом, — говорит 23-летний Фрэнк, медийный пират с хорошими связями. «Все думали, что в Европе это станет контрабандой». Вместо этого хакер передал исходный код Фрэнку — оказалось, что он друг друга — чтобы Фрэнк мог подарить миру Half-Life 2 . «Я подумал: «Давай сделаем это, йоу!» — говорит он. «Я поставил его на Anathema. После этого все было кончено».

Anathema — это так называемый верхний сайт, один из 30 или около того подпольных, очень секретных серверов, откуда берется почти вся нелицензионная музыка, фильмы и видеоигры, доступные в Интернете. Кроме пиратской элиты и федералов, которые их отслеживают, мало кто знает о существовании топ-сайтов. Еще меньше могут войти в систему.

В течение нескольких минут после появления на Anathema распространился Half-Life 2 . Один файл превратился в 30 файлов, в 3000 файлов, в 300 000 файлов, пока Valve беспомощно стояла, наблюдая, как ее большой рождественский блокбастер превращается в кусок угля. Ущерб был необратим — лошадь была вне амбара, округа и государства. Оригинальный Half-Life был продан более чем в 10 миллионов игр и пакетов расширения с момента его выпуска в конце 1998 года. Официальный релиз Half-Life 2 наконец-то состоялся в ноябре, после почти года перепрограммирования.

Ущерб был необратим — лошадь была вне амбара, округа и государства. Оригинальный Half-Life был продан более чем в 10 миллионов игр и пакетов расширения с момента его выпуска в конце 1998 года. Официальный релиз Half-Life 2 наконец-то состоялся в ноябре, после почти года перепрограммирования.

Когда Фрэнк (который, как и все пираты, проинтервьюированные для этой статьи, известен под псевдонимом) отправил код Half-Life 2 на Anathema, он подключился к международной сети людей, занимающихся распространением украденных файлов как можно более широко и быстро. насколько это возможно.

Это все большая игра, и слушать, как Фрэнк и другие говорят о «сцене», невероятно весело. Выигрывает тот, кто передаст наибольшее количество файлов на наибольшее количество сайтов за наименьшее количество времени. Есть сложные правила, с призами в ближайшем будущем и репутацией на кону. Топ-сайты, такие как Anathema, находятся на вершине. Как только файл публикуется на топ-сайте, он начинает быстро спускаться по все более и более широким уровням невидимой сети, экспоненциально размножаясь по пути. С каждым шагом все больше и больше пиратов вмешиваются, чтобы остановить лавину, падающую вниз. Наконец, тысячи, а может быть, и миллионы копий — все потомство исходного файла — выплескиваются в публичные одноранговые сети: Kazaa, LimeWire, Morpheus. Без этой структуры дублирования и распространения, обеспечивающей контент, сети P2P будут иссякать. (BitTorrent, более быстрый и эффективный тип обмена файлами P2P, является исключением. Но в настоящее время пользователей BitTorrent гораздо меньше.)

С каждым шагом все больше и больше пиратов вмешиваются, чтобы остановить лавину, падающую вниз. Наконец, тысячи, а может быть, и миллионы копий — все потомство исходного файла — выплескиваются в публичные одноранговые сети: Kazaa, LimeWire, Morpheus. Без этой структуры дублирования и распространения, обеспечивающей контент, сети P2P будут иссякать. (BitTorrent, более быстрый и эффективный тип обмена файлами P2P, является исключением. Но в настоящее время пользователей BitTorrent гораздо меньше.)

Широко распространено мнение, что P2P — это обмен файлами. Это привлекательная, демократичная идея: потребители копируют фильмы и музыку, которые они покупают, и размещают их в Интернете. Но это не совсем так.

На самом деле количество файлов, скопированных в Сети с купленных в магазине компакт-дисков, DVD-дисков и видеоигр, статистически ничтожно. Люди не делятся тем, что покупают; они разделяют то, что уже было общим — бесчисленные потомки одного файла «Адам и Ева». Даже это, вероятно, украдено; пираты проникли в индустрию развлечений и обычно получают и копируют контент задолго до того, как у публики появляется возможность его купить.

Самый популярный

Вся эта хрень — топ-сайты, пирамида и P2P-сети, связывающие все это вместе — вовсе не связаны с обменом или обменом. Это система вещания. Он принимает сигнал, скажем, новый сингл U2, и транслирует его по всему миру. Пиратская пирамида — идеальный усилитель. Сигнал становится более устойчивым на каждом нисходящем уровне, пока не дойдет до P2P-сетей, и к этому времени его сможет получить любой, кто может ввести «U2» в поисковой системе.

Это хорошая новость для правоохранительных органов. Отрубить голову (топсайты), и тело (всемирная торговля нелицензионными медиа) безжизненно падает на землю. Звучит просто, но что, если вы не можете найти голову? Как и в любом преступном заговоре, чтобы проникнуть внутрь, нужны годы работы под прикрытием. Один из участников интервью предостерег меня от упоминания Anathema в этой статье: «Тебе , а не нужен какой-то 350-фунтовый киллер с глоком у входной двери».

Верхняя часть сети представляет собой «даркнет», спрятанный за уровнями безопасности. Сайты используют «отказ», чтобы скрыть свой IP-адрес, и участники могут входить в систему только с доверенных IP-адресов, уже зарегистрированных в файле. Большинство передач между сайтами используют усиленное шифрование. Наконец, они постоянно меняют имена пользователей и пароли, необходимые для входа в систему. По оценкам, этот медиа-даркнет распространяет более полумиллиона фильмов каждый день. Кроме того, при любом прочтении закона это огромное преступное предприятие, занимающееся массовым нарушением авторских прав.

Но федералы умнеют. Прошлой весной ФБР и Министерство юстиции США начали серию рейдов под кодовым названием Fastlink. Работая с полицейскими из Швеции, Нидерландов и восьми других стран, в ходе операции было конфисковано более 200 компьютеров. Один только конфискованный сервер содержал 65 000 пиратских игр. Fastlink удалил несколько топ-сайтов, но образовавшуюся пустоту заполнили новые. Поток запрещенных игр и фильмов ненадолго замедлился, а затем возобновился. В апреле федеральные агенты допросили Фрэнка и конфисковали все его компьютерное оборудование. Пока никаких обвинений предъявлено не было. «Но федералы понятия не имели о Half-Life , — хвастается он. — Я никогда не был связан с этим дерьмом. Если бы они узнали, я был бы в тюрьме».

Поток запрещенных игр и фильмов ненадолго замедлился, а затем возобновился. В апреле федеральные агенты допросили Фрэнка и конфисковали все его компьютерное оборудование. Пока никаких обвинений предъявлено не было. «Но федералы понятия не имели о Half-Life , — хвастается он. — Я никогда не был связан с этим дерьмом. Если бы они узнали, я был бы в тюрьме».

Брюс Форест, , самопровозглашенный «пожилой государственный деятель» на пиратской сцене, начал копать и торговать в древние времена конца 80-х. Больше активно торгует контрафактными СМИ, поддерживает контакты, дающие ему доступ к самым эксклюзивным топ-сайтам. Чего топ-сайты не знают, так это того, что три года назад Форест зашел с мороза. «По сути, я двойной агент, — уступает он. — Хотя я никого не вылавливаю. Я не полицейский».

Как консультант одной из крупнейших в мире развлекательных компаний, Форест уведомляет своих боссов всякий раз, когда один из их фильмов появляется на топ-сайте. Благодаря своему непревзойденному доступу он может наблюдать за происходящим с высоты птичьего полета. И поскольку он якобы находится на правильной стороне закона, он необычайно открыт для информации. Это делает его аномалией в параноидальных закоулках даркнета.

И поскольку он якобы находится на правильной стороне закона, он необычайно открыт для информации. Это делает его аномалией в параноидальных закоулках даркнета.

Самые популярные

Форест ведет свой бизнес с первого этажа своего сельского дома в Коннектикуте. Ему за сорок, но он двигается отрывисто, с подростковой энергией. Его каштановые волосы в вечном беспорядке, и он ходит по офису босиком, одетый в шорты карго и выцветшую футболку. Золотые и платиновые альбомы, когда он работал продюсером на Island Records, MCA и Arista, стоят за одной стеной. Следующее заполняет вычурный массив компьютерного оборудования, включая 13 процессоров и 16 внешних жестких дисков (всего 3 терабайта памяти). Его стол занимает всю комнату и поддерживает пять полноразмерных ЖК-дисплеев. Я слышу тихий звон. «Это говорит мне о том, что фильм только что впервые появился на топ-сайте». Он указывает на окно на мониторе. Он показывает невинно выглядящий список файлов с FTP-сайта. Самый верхний файл говорит: «Hellboy.SCREENER.Proper.READ NFO PRE VCD». Перевод: DVD с одним из самых кассовых хитов года был украден за два месяца до предполагаемой даты выпуска. «ФБР убило бы, если бы сидело здесь и смотрело на это», — говорит он.

Самый верхний файл говорит: «Hellboy.SCREENER.Proper.READ NFO PRE VCD». Перевод: DVD с одним из самых кассовых хитов года был украден за два месяца до предполагаемой даты выпуска. «ФБР убило бы, если бы сидело здесь и смотрело на это», — говорит он.

Даже первые фильмы копируются. «Помнишь, что случилось с Халком ?» он спрашивает. 6 июня, за две недели до официального релиза, в сети появилась почти финальная версия The Hulk . По словам руководителей студии, бутлег попал прямо в P2P-сети и распространился как зараза.

«Чушь», — говорит Форест. «Попытка распространить Прохождение Hulk через P2P займет месяцы, а не часы». Это связано с тем, что файлы в общедоступных сетях обмена файлами, где ни один узел не является намного более мощным, чем другой, распространяются очень быстро. Более того, когда пользователи подключаются к сети P2P — например, FastTrack — они подключаются только к небольшой части числа других пользователей, подключенных одновременно. Поэтому, если только топ-сайт не загружает файл в сеть P2P, шансы на то, что кто-то ищет копию, невелики. действительно найдет его.

Поэтому, если только топ-сайт не загружает файл в сеть P2P, шансы на то, что кто-то ищет копию, невелики. действительно найдет его.

Форест проводит рукой по своим волосам, оставляя их стоять дыбом, и поворачивается в своем аэроне, чтобы посмотреть мне в глаза. «Вот что на самом деле произошло: Universal передала отпечаток своему рекламному агентству на Манхэттене. Затем отпечаток попал в SMF. И бац !» SMF, объясняет Форест, — это пиратская группа, которая специализируется на приобретении фильмов для кинотеатрального проката.

Перед тем, как ребята из SMF смогли разместить фильм на топ-сайте, им пришлось его сжать — примерно с 9 Гбайт до 700 Мбайт, что достаточно мало, чтобы поместиться на одном компакт-диске. Теперь пленка падает. Forest не скажет, на каком топ-сайте SMF впервые разместил The Hulk , только то, что «SMF были связаны с определенными сайтами, так что, должно быть, это был один из них».

В течение часа разнесся слух, что Халк появился на топ-сайтах, и начались «гонки» — копирование и распространение файлов на как можно больше других серверов, как можно быстрее. «Гонки закончились, как , так и », — говорит Форест, щелкая пальцами. «Это потрясающе».

«Гонки закончились, как , так и », — говорит Форест, щелкая пальцами. «Это потрясающе».

Самые популярные

Вскоре, Халк спускался по пирамиде на несколько менее эксклюзивные места, называемые свалками. «Эти сайты немного медленнее, и они не получают информацию первыми», — объясняет Форест. «С другой стороны, они получают гораздо больше трафика». Имея до нескольких терабайт хранения данных, дампы являются рабочими лошадками процесса распространения, сохраняя сотни тысяч медиафайлов, отфильтрованных с верхних сайтов и перемещающих их на следующий уровень пирамиды, каналы распространения.

За 24 часа единственная версия SMF The Hulk распространилась по крайней мере на 50 000 копий. В течение 72 часов фильм был во всех самых популярных P2P-сетях. По оценкам Фореста, еще до того, как он попал в одну общую папку с файлами на Kazaa, в обращении уже находилось несколько сотен тысяч копий, что гарантировало, что обычные пользователи компьютеров смогут легко найти и загрузить его.

Один из компьютеров Фореста снова включается. Еще один бутлег только что начал свою гонку вниз по пирамиде.

Кинопираты получают свою добычу из одного из трех источников: инсайдеры индустрии, киномеханики или агенты, работающие на заводах по штамповке дисков и в торговых точках. «Половина ребят на этой сцене работает в Best Buy или Blockbuster, чтобы заполучить материал, который они могут выпустить», — говорит Фрэнк. «На заводе браковано около 15% компакт-дисков и DVD-дисков, — говорит Форест, — обычно только потому, что этикетка немного оторвана». Они выброшены в мусорное ведро, готовые к сбору.

Группы релизов в целом делятся по средствам — видеоигры, фильмы, музыка, телевидение — и часто по жанрам. Например, одна выпускающая группа специализируется на малоизвестном японском аниме. Другой работает исключительно в играх Xbox. Каждая выпускающая группа преследует одну и ту же конечную цель: опередить уличную дату выпуска известного альбома, видеоигры или фильма как можно быстрее.

В 2003 году Фрэнк и его друзья основали группу по выпуску фильмов, посвященных премьере. Они разместили онлайн-рекламу, и на нее откликнулся киномеханик из Мэриленда. Киномеханик, так и не назвавший Фрэнку своего имени, предложил присылать им фильмы, показываемые в его кинотеатре, в обмен на бесплатное скачивание с топ-сайтов. Отряд Фрэнка хотел сначала проверить парня — стандартная процедура для группы освобождения. «Мы должны были знать, что он не наркоторговец, — говорит Фрэнк, — и что он может регулярно поставлять нам качественный продукт».

Киномеханик Фрэнка прошел этот тест, предоставив группе высококачественную копию Дети шпионов 3D: Game Over . Бутлег был опубликован на следующий день после того, как он попал в кинотеатры. Кинотеатры получают фильмы за несколько дней до показа, чтобы экспоненты могли проверить ролики на наличие дефектов. «Наш чувак просто запускал фильм, прежде чем кто-нибудь приходил на работу, и записывал его из будки», — говорит он. Фрэнк и его друзья назвали свою группу «MaTinE». Благодаря тому, что их поставщик — киномеханик — мог обеспечить им высококачественные записи, MaTinE заметили. «В конце концов, мы разместили наши фильмы на одном из лучших топ-сайтов в мире», — говорит Франк. Он не сказал мне название сайта, отметив, что его заблокировало ФБР. «Я не могу заставить их думать, что я их разогреваю, понимаете, о чем я?»

Фрэнк и его друзья назвали свою группу «MaTinE». Благодаря тому, что их поставщик — киномеханик — мог обеспечить им высококачественные записи, MaTinE заметили. «В конце концов, мы разместили наши фильмы на одном из лучших топ-сайтов в мире», — говорит Франк. Он не сказал мне название сайта, отметив, что его заблокировало ФБР. «Я не могу заставить их думать, что я их разогреваю, понимаете, о чем я?»

Самые популярные

Качество контрафактных фильмов зависит от технологии, используемой для захвата оригинальной ленты. Лучшие из них производятся с использованием дорогостоящего оборудования телестудий, которое может конвертировать фильм в видео. Следующими по популярности являются «телесинхронизация», копии фильма, в которых визуальные эффекты были сняты видеокамерой, а звук поступает непосредственно из патча в проектор. «Ведущие группы телесинхронизации, такие как Centropy, VideoCD и TCF, используют видеокамеры стоимостью 10 000 долларов, которые они получают прямо из Японии, камеры, которые вы не можете найти в США», — говорит Франк. Наименее желательные релизы — это «камеры», сделанные одним из зрителей с помощью видеокамеры.

Наименее желательные релизы — это «камеры», сделанные одним из зрителей с помощью видеокамеры.

Я спрашиваю Фрэнка, как его группа может позволить себе такие экзотические игрушки. «Люди покупают их для нас», — говорит он, как будто это все объясняет. «Обычно эти люди были на сцене когда-то, а теперь они просто хотят скачать бесплатно, не внося свой вклад». Как оказалось, большая часть обширного оборудования — от сверхбыстрых процессоров до серверов с терабайтами памяти — пожертвована этими состоятельными покровителями. — Брюс Форест так делает? Я спрашиваю. — Не знаю, — смеется Фрэнк. — Что тебе сказал Брюс?

На самом деле Форест открыто признается, что является поставщиком. «Я купил все, от жестких дисков до полных компьютеров для разных людей на сцене. Я купил, наверное, только 15 видеокамер». Он говорит, что считает это деловыми расходами и списывает на налоги.

Каким бы ни был исходный источник — штамповочный завод, кинотеатр или местный блокбастер — фильм должен быть должным образом подготовлен для распространения по сети. Преобразование аналогового сигнала в цифровой — сложный и трудоемкий процесс. А придать ему форму, которую можно легко сжать в цифровую коробку, во много раз меньшую, чем его первоначальный размер, — еще более сложная задача. Если это не будет сделано хорошо, верхний сайт отклонит файл. «Контроль качества — это задача номер один для групп выпуска», — говорит Форест. «Topsites возьмет только файл, который соответствует длинному списку спецификаций. В основном он должен быть идеальным».

Преобразование аналогового сигнала в цифровой — сложный и трудоемкий процесс. А придать ему форму, которую можно легко сжать в цифровую коробку, во много раз меньшую, чем его первоначальный размер, — еще более сложная задача. Если это не будет сделано хорошо, верхний сайт отклонит файл. «Контроль качества — это задача номер один для групп выпуска», — говорит Форест. «Topsites возьмет только файл, который соответствует длинному списку спецификаций. В основном он должен быть идеальным».

Чтобы убедиться в этом, группы выпуска полагаются на высококвалифицированных технических специалистов, ответственных за сжатие и упаковку медиафайла. Пока мы с Форестом смотрим вырванную копию «Хеллбой », он ставит фильм на паузу. «Посмотрите на это, — говорит он. Только что произошла массовая драка, и Хеллбой сидит на мосту с видом на разрушенный городской пейзаж. Шел дождь, и хаос отражается в луже, в которую он пристально смотрит. «Боже мой. Посмотри на это отражение. Ты хоть представляешь, как трудно это запечатлеть?»

Разные сцены требуют разного оформления. «Это почти то же самое, что пользоваться кистью, — говорит Форест. «Хороший риппер точно знает, как правильно применить кодек». Кодек или алгоритм сжатия-распаковки — это метод уменьшения размера файла для облегчения его передачи через Интернет. Видео обычно сжимается с использованием различных кодеков MPEG. Серьезный риппер регулирует битрейт сжатия в каждой сцене фильма, чтобы учесть изменение оттенка и освещения.

«Это почти то же самое, что пользоваться кистью, — говорит Форест. «Хороший риппер точно знает, как правильно применить кодек». Кодек или алгоритм сжатия-распаковки — это метод уменьшения размера файла для облегчения его передачи через Интернет. Видео обычно сжимается с использованием различных кодеков MPEG. Серьезный риппер регулирует битрейт сжатия в каждой сцене фильма, чтобы учесть изменение оттенка и освещения.

Самые популярные

Тоби — мастер-риппер. В 22 года у него телосложение крупного мужчины, но он выглядит истощенным, как будто ему не хватает овощей. Он тратит большую часть своего времени на подготовку фильмов для проекта Netflix. Начатый анонимным донором — опять же, инвестором-ангелом, готовым посвятить деньги, но не время пиратству в СМИ — проект Netflix направлен на архивирование каждого фильма, предлагаемого службой подписки. «Netflix предлагает около 25 000 фильмов, — говорит Тоби. «У нас есть, может быть, половина из них». Каждый раз, когда Тоби заканчивает сжимать и упаковывать фильм, он помещается на центральный сервер. Архив бесплатен для участников, которые набрали пароль и могут пройти через шифрование. (На просьбу прокомментировать, Netflix вежливо отказался.)

Каждый раз, когда Тоби заканчивает сжимать и упаковывать фильм, он помещается на центральный сервер. Архив бесплатен для участников, которые набрали пароль и могут пройти через шифрование. (На просьбу прокомментировать, Netflix вежливо отказался.)

Мне говорили, что Тоби будет уклончивым, но я нахожу его забавным и милым. В 2000 году он переехал в Атланту, чтобы поступить в колледж, но, проведя полтора года в своей комнате в общежитии, разрывая и сжигая, был исключен. «Информатика невозможна », — говорит он. «Но на самом деле я не ходил на занятия, так что отчасти это может быть моя вина».

За две недели до выпуска нового альбома A Perfect Circle, Thirteenth Step , Кевин каждый день мчится домой после школы, спускается в свой подвал и проверяет различные сайты, чтобы узнать, не опубликовал ли кто-нибудь его. Кевин находится на несколько уровней ниже по пирамиде от ведущих операторов; он курьер для пары релиз-групп, занимающихся эмо и хардкорными рипами, а A Perfect Circle — это файл дня.

Обычно такое востребованное имущество сначала появляется на сайтах гораздо более эксклюзивных и гламурных, чем те, к которым имеет доступ Кевин, но он надеется, что вскоре появится копия. Такие курьеры, как Кевин, — это ворчание системы, но без «карри», передающих и дублирующих файлы, огромная сеть распространения рухнет.

Наконец Кевин заходит на сайт и сообщает ему, что рип Тринадцатый шаг только что был загружен на защищенный FTP-сайт — за неделю до того, как он появится в магазинах. Он ругается себе под нос. С момента первого появления файла прошло более двух минут. Гонка началась, и Кевин уже в конце стаи. Он открывает FlashFXP — программу, которая позволяет ему напрямую передавать файлы — и начинает копировать компакт-диск на как можно больше сайтов. Затем он садится и смотрит гонку. Теперь все зависит от прихотливости интернет-трафика и скорости серверных ферм, пропускную способность которых он ворует.

Обладая быстрым, энергичным умом и, что более важно, высокой степенью концентрации, Кевин тратит часы напролет, выполняя мельчайшие задачи по копированию и передаче файлов, обычно в сети на средних уровнях пирамиды. Именно благодаря таким ворчунам, как он, песня разрастается тиражом от 10 000 копий до 1 миллиона. В ту ночь, когда был опубликован компакт-диск A Perfect Circle, Кевин не спал допоздна, распространяя файл по Сети. Соревнующиеся с ним карри, должно быть, застряли за каким-то двойным прицепом с пакетом, потому что кредиты Кевина хлынули рекой.0003

Именно благодаря таким ворчунам, как он, песня разрастается тиражом от 10 000 копий до 1 миллиона. В ту ночь, когда был опубликован компакт-диск A Perfect Circle, Кевин не спал допоздна, распространяя файл по Сети. Соревнующиеся с ним карри, должно быть, застряли за каким-то двойным прицепом с пакетом, потому что кредиты Кевина хлынули рекой.0003

Самый популярный

Кредиты — это то, как карри — и почти все остальные — получают оплату. Еще в первые дни существования сцены, когда около 100 преданных фанатов обменивались копиями The Last Ninja через свои Commodore 64, было установлено правило, согласно которому участники сайта должны были загружать одну единицу (сначала килобайты, теперь мегабайты или даже гигов) на каждые три загрузки. Правило создает стимул для получения и выпуска, и именно эта странная форма жадности движет сценой. Это правда, как любит указывать Форест, что никому не платят (если только они не вступают в отношения с коммерческими китайскими бутлегерами, что считается дурным тоном). Но они получают много бесплатного — фильмы, музыку, игры и программное обеспечение — без необходимости иметь дело со шпионскими программами, фальшивыми файлами и пробками, от которых страдают общедоступные P2P-сети.

Но они получают много бесплатного — фильмы, музыку, игры и программное обеспечение — без необходимости иметь дело со шпионскими программами, фальшивыми файлами и пробками, от которых страдают общедоступные P2P-сети.

На самом деле почти все время от времени участвуют в гонках. Именно так пираты коротают свои праздные часы: оператор релиз-группы ждет доставки нового фильма, риппер выжидает, пока сжимаются его файлы размером в гигабайт. Тем не менее, лучшие гонщики даже не скачивают все пиратские носители, к которым у них есть доступ. У них есть кредиты, которые нужно сжигать, но это не все, что ими движет. «Речь идет о том, чтобы быть самым быстрым», — говорит Фрэнк.

Дети в этой сцене не пытаются взорвать систему. Их совершенно не волнует, страдают ли крупные лейблы от обмена файлами больше, чем независимые лейблы, или влияет ли запрет на предварительный выпуск DVD на шансы Miramax на получение премии Оскар. Они делают это, потому что это кажется слегка бунтарским, например, курить косяк за местным Kroger или включать школьную пожарную сигнализацию, и потому что это весело.

Подобно муравьям, карри маниакально относятся к крошечным задачам — они копируют и перемещают файлы с места на место — но вместе они образуют настолько могущественную силу, что угрожают вытеснить традиционные формы распространения медиа. На самом деле, Форест считает, что эта сцена в конечном итоге станет законной, и он даже основал компанию под названием Jun Group, которая использует топ-сайты для продвижения фильмов, музыкантов и телешоу. «Главные сайты не заботятся о том, откуда берутся их файлы, пока они ни у кого больше не есть», — говорит он. Прошлым летом Jun Group разместила на топ-сайтах коллекцию живых видео и MP3-файлов Стива Уинвуда. «У нас 2,9миллионов загрузок, — говорит Форест, — и продажи альбомов резко возросли». Это всего лишь вопрос часов, прежде чем капля превратится в приливную волну. Хакеры, ищущие предварительные версии видеоигр, нацелены на серверы компаний, и до того, как долгожданный компакт-диск попадет на Amazon.com, кроты на заводах по штамповке дисков уже получили копию. 0003

0003

2. УПАКОВЩИК

Пиратские товары передаются группе выпуска. Эти группы берут многогигабайтные видеофайлы и сжимают их для удобной онлайн-торговли.

3. ДИСТРИБЬЮТОР

Известно, что группы выпуска имеют эксклюзивные отношения с некоторыми так называемыми верхними сайтами. Это очень секретные сайты на вершине пирамиды распределения. Когда оператор топ-сайта роняет файл, начинается лавина.

4. КУРЬЕРЫ

Предупрежденные выпускающими группами, рабочие пчелы начинают действовать, копируя и передавая файлы с верхних сайтов на свалки более низкого уровня, а затем оттуда в P2P-сети, такие как Kazaa и Morpheus. Для курьеров вознаграждением является реквизит от их коллег и кредиты, которые можно обменять на товары на верхних уровнях пирамиды.

5. ОБЩЕСТВЕННОСТЬ

После того, как файл будет скопирован тысячи раз, сети P2P перенасыщаются, что позволяет случайным торговцам файлами легко получить доступ к новейшим фильмам, музыке и видеоиграм.