DeepWeb — что это такое и как туда попасть

Количество уже существующих сайтов просто невероятно. И оно все продолжает расти. Но представьте себе, что это лишь верхушка айсберга, а основная глыба из скрытых от чужих глаз страниц прячется глубоко «под водой».

Обычные пользователи интернета даже не догадываются о существовании огромного количества скрытых источников информации. Эти веб-страницы не отслеживаются поисковыми роботами, их нет в выдаче Google. Это DeepWeb, глубокий интернет.

Погружение

Недоступные обычным пользователям веб-страницы часто кажутся окутанными тайной, чем-то опасным. Наркотики, оружие и т. п. Однако к скрытым от посторонних глаз ресурсам относятся, например, внутренние сети корпораций, предназначенные для обмена информацией исключительно в рамках компании. Сюда же попадают закрытые форумы, медицинские базы данных и прочие вещи, к которым доступ есть, но только у ограниченного круга людей.

«Темный» интернет, столь манящий своими тайнами, является частью «глубокого».

Для работы DarkWeb используются те же сетевые протоколы, что и для «видимой» части интернета. А дополнительные надстройки позволяют обеспечить анонимность связи.

Именно эта анонимность привлекает тех, кто занимается незаконным бизнесом.

Иллюстрация из Wikimedia Commons, автор — RanjithsijiИнструменты доступа

Для доступа в анонимные сети можно воспользоваться, например, Tor-браузером или же файловым хранилищем Freenet.

Tor-браузер

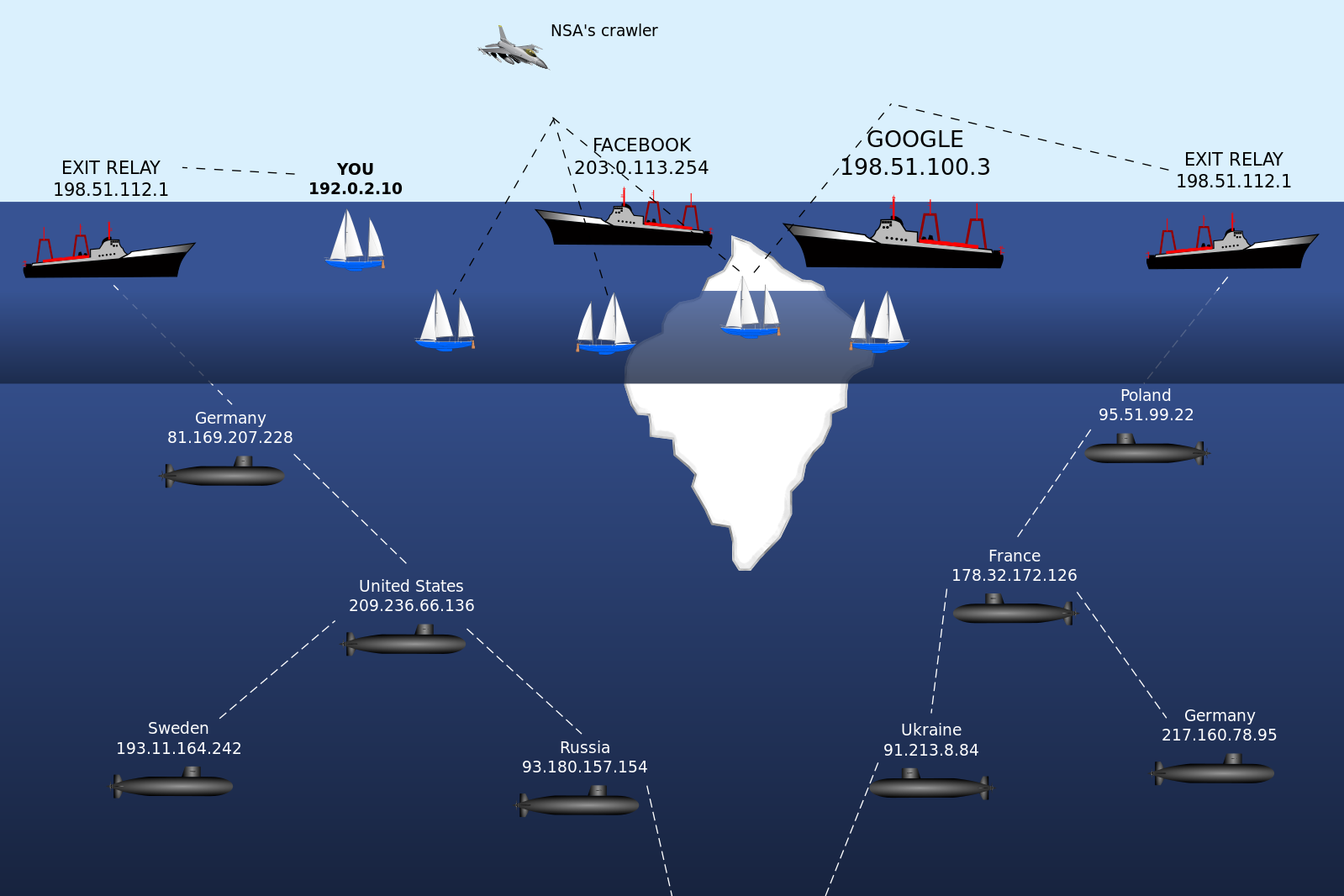

Tor (The Onion Router) это анонимизатор, система для обеспечения анонимности при серфинге в интернете. В основе его лежит луковичная маршрутизация (Onion – «луковица» – является эмблемой Tor). Передаваемые данные многократно шифруются и расшифровываются, да и передаются не кратчайшим путем, а произвольным образом через сеть из трех различных узлов.

Система устроена таким образом, что ни на каком этапе нельзя идентифицировать начальный и конечный IP-адрес. Для каждого из узлов начальным адресом представляется тот, от которого к нему поступили данные.

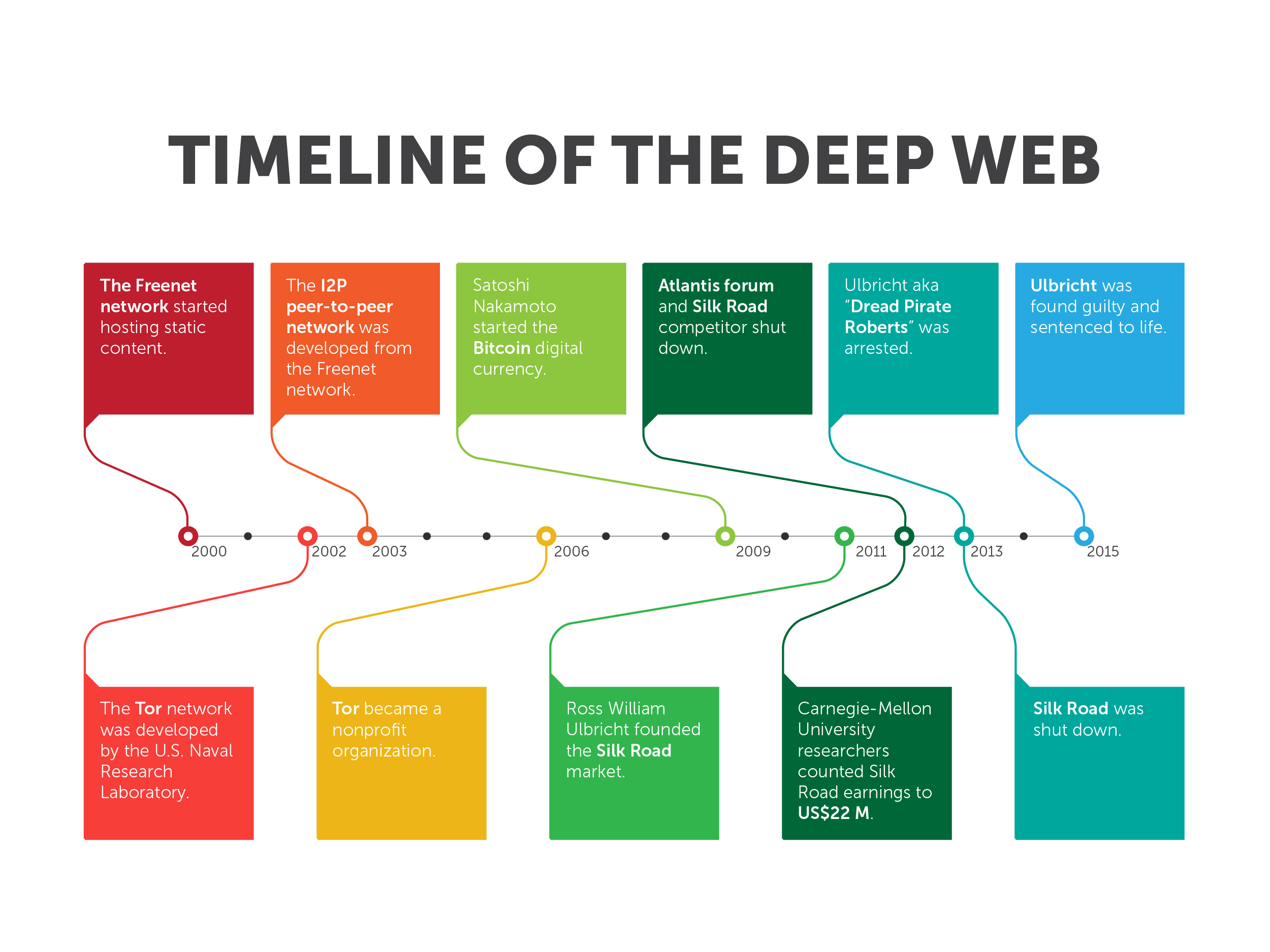

Изначально проект Tor спонсировался исследовательской лабораторией военно-морских сил США. В данное время это open source проект, разрабатываемый организацией Tor Project.

Клиентское программное обеспечение для Tor – Tor-браузер. Недавно была выпущена и версия для Android (альфа-версия). Скачать и установить этот браузер его можно совершенно бесплатно.

На сайте разработчиков есть видео, вкратце поясняющее пользу применения их системы.

Обычно люди пользуются Tor, чтобы скрыть свой IP-адрес и/или обойти блокировки каких-то ресурсов. В принципе, с последним хорошо справляется VPN и многие предпочитают именно этот метод, поскольку Tor-браузер работает довольно медленно.

В принципе, с последним хорошо справляется VPN и многие предпочитают именно этот метод, поскольку Tor-браузер работает довольно медленно.

Freenet

Это одноранговая сеть для свободного распространения и хранения информации без возможности цензуры. Freenet зародилась еще в 2000 году, но до сих пор находится в стадии разработки, последний релиз – 0.7.5.

По замыслу автора, анонимность пользователей обеспечивает подлинную свободу слова в интернете. Кстати об авторе. Создал эту сеть Иан Кларк. Он изучал информатику и искусственный интеллект в университете Эдинбурга (Ирландия). В последний год обучения Иан представил годовой проект под названием «Распределенная, децентрализованная система для хранения и поиска информации». В 1999 году он решил воплотить эту систему в жизнь, чем и занялся с группой волонтеров. Этот проект и стал известен как Freenet.

Для доступа к сети устанавливается клиентское программное обеспечение, которое выступает в роли узла сети. Одни узлы служат для загрузки и получения информации, другие служат для маршрутизации. Участники сети предоставляют в общее пользование часть ресурсов своих компьютеров, где и хранится информация, загруженная в сеть.

Участники сети предоставляют в общее пользование часть ресурсов своих компьютеров, где и хранится информация, загруженная в сеть.

Файлы в сети Freenet хранятся в зашифрованном виде, разделенными на части, так что каждый отдельный участник сети не знает и не контролирует, что именно хранится в той части памяти его машины, которая предоставлена для общего пользования. Это обеспечивает как анонимность, так и безопасность, поскольку никто не сможет обвинить участника в том, что он хранит что-то незаконное. Доступ к ресурсам возможен при «предъявлении» ключа, который выдается при их загрузке.

В сети Freenet хостятся сайты – «freesites». Они заливаются в сеть с помощью специальной утилты и содержат только статический контент и пишутся на HTML (никаких скриптов и баз данных на стороне сервера). Пропускная способность Freenet не позволяет использовать более сложные технологии, а потому все сайты выдержаны «в стиле 90-х».

Есть в этой сети и форумы для общения, эта система называется Frost.

I2P

I2P (название происходит от первых букв Invisible Internet Project –> IIP –> I2P) это анонимная распределенная сеть, работающая поверх сети интернет (оверлейная сеть).

Доступ в эту сеть обеспечивается установкой специальной программы-маршрутизатора, однако есть и шлюзы для доступа из интернета.

В процессе пересылки информации применяется несколько уровней шифрования. Среди них и «чесночное» (продолжение темы «луковицы» Tor). К передаваемому сообщению добавляются дополнительные транзитные сообщения. Все вместе они представляют собой как бы головку чеснока, где каждое сообщение – отдельный зубчик. Со стороны все зубчики выглядят одинаково и нельзя определить, какой из них является, собственно, передаваемым сообщением. И, конечно, все это идет в зашифрованном виде. Именно «чесночное» шифрование отличает I2P от Tor.

А от Freenet этот проект отличается тем, что создан он не для передачи отдельных файлов, а для обеспечения анонимности общения. В I2P функционируют электронная почта, файлообменники, форумы.

В I2P функционируют электронная почта, файлообменники, форумы.

На темной стороне интернета: Что такое Dark Web и Deep Web?

Что такое Dark Web или Даркнет, чем он отличается от Deep Web, и почему эти два термина вечно путают? Мы решили помочь вам разобраться и заодно предостеречь — ведь Даркнет, при всей его привлекательности, доступности и манящем духе свободы и вседозволенности, очень опасное место, блуждание по которому может обойтись вам совсем недешево (как в прямом, так и в переносном смысле).

Что такое Dark Web?

Dark Web — термин, относящийся к некоторой группе определенных вебсайтов, которые существуют в зашифрованном сетевом пространстве. Их нельзя обнаружить традиционными поисковыми механизмами и на них невозможно попасть, используя традиционные браузеры. Также его часто имеют Dark Net (даркнет), но не путайте его с Dark Internet (о нем речь пойдет ниже)

Почти все сайты Даркнета или Dark Web скрывают персональные данные с помощью инструментов шифрования Tor. Эта сеть (а вы знали, кстати, что это аббревиатура от The Onion Router – «луковый маршрутизатор»?) может быть вам знакома благодаря своей способности прятать идентификационные данные и сетевую деятельность пользователя. Вы можете использовать Tor, чтобы скрыть свое местоположение таким образом, что будет казаться, что вы вышли в сеть из другой страны, а не оттуда, где вы на самом деле находитесь. Это очень похоже на то, как это делают VPN-сервисы.

Эта сеть (а вы знали, кстати, что это аббревиатура от The Onion Router – «луковый маршрутизатор»?) может быть вам знакома благодаря своей способности прятать идентификационные данные и сетевую деятельность пользователя. Вы можете использовать Tor, чтобы скрыть свое местоположение таким образом, что будет казаться, что вы вышли в сеть из другой страны, а не оттуда, где вы на самом деле находитесь. Это очень похоже на то, как это делают VPN-сервисы.

Если интернет-сайт работает через Tor, это оказывает примерно тот же эффект, и даже преумножает его. Сайты, определенные в качестве Tor Hidden Service, доступны только при подключении к сети Tor. Проще говоря, не подключившись к этой сети, вы ничего не получите.

Псевдо-суффикс «Hidden Services. onion» не работает с серверами DNS, а адреса URL Hidden Services представляют собой алфавитно-цифровой набор из 16 символов, генерируемый автоматически с помощью открытого ключа шифрования в момент создания сайта.

Чтобы посетить сайт из числа относящихся к Dark Web, используя Tor-шифрование, интернет-пользователю придется самому использовать Tor. Точно как IP-адрес конечного пользователя мячиком прыгает через несколько слоев шифрования, чтобы добраться до другого IP-адреса в сети Tor, так же дело обстоит с интернет-сайтами. Каждому из узлов известны только те узлы, которые соединены с ним напрямую (о путях подключения вашего ПК к веб-серверу ему ничего не известно). Любой переход от одного узла к другому осуществляется с использованием своего собственного набора ключей шифрования. Это снижает производительность и скорость, но существенно повышает безопасность ваших анонимных перемещений.

Существует несколько уровней величины секретности, даже большей, нежели сам по себе уже секретный факт о том, что вы используете Tor для посещения обычных интернет-сайта.

Что из этого следует? Что сайты Даркнета может посетить кто угодно, но крайне сложно разобраться, какие люди за ними стоят. Но это может стать опасным — в определенных случаях.

Но это может стать опасным — в определенных случаях.

Шелковый путь к забвению и другие

Но не все сайты Dark Web используют шифрование Tor. Некоторые пользуются похожими сервисами, такими как I2P или Silk Road Reloaded. Визитеру придется использовать тот же способ расшифровки, что задействован на посещаемом сайте, и — что критично — точно знать, как этот сайт найти, вплоть до ручного ввода ссылки всего лишь для того, чтобы на этот сайт зайти.

Печально известные примеры сайтов Даркнета включают Silk Road (что переводится как «Шелковый путь») и его производные. Silk Road был (и, возможно, все еще является) сайтом для покупки и продажи наркотических веществ «в развлекательных целях» — для тех, кому хочется время от времени расслабиться нелегальным способом. Это один из примеров использования Дарквеба в отвратительных целях.

Даркнет массово появился в новостных заголовках в августе 2015 года, после того, как выяснилось, что 10 Гбайт информации, похищенной с Ashley Madison, сайта, устроенного для того, чтобы скучающие супруги удобно могли изменять своим партнерам, так вот, вся информация была размещена на просторах Dark Web.

Хакеры, выкравшие данные, угрожали распространить их по всему интернету, если сайт не закроется, и с той поры он действовал под этой угрозой. Теперь же супруги подписчиков Ashley Madison начали получать шантажирующие письма с требованием перевода 2500 долларов в биткойнах — или все личные данные будут обнародованы.

В марте 2015 года британское правительство учредило специальное подразделение борьбы с киберкриминалом в Dark Web, особо направленное на борьбу с организованной преступностью и детской порнографией. Национальное агентство по борьбе с преступностью (National Crime Agency, NCA) и Британское разведывательное подразделение GCHQ для этих целей вместе создали Секцию объединенных операций (JOC).

Но все же бывают и вполне приемлемые причины использования Даркнета. Мы говорим о свободе информации.

Население закрытых стран с тоталитарной системой иногда только посредством Dark Web может коммуницировать с внешним миром. А недавние разоблачения слежки американских и британских правительственных спецслужб за интернет-активностью своих граждан и вас могут навести на здравую мысль о перенесении вашего сетевого общения в Даркнет. (Я-то останусь в Фейсбуке, но мне постороннее внимание только нравится.)

(Я-то останусь в Фейсбуке, но мне постороннее внимание только нравится.)

Что такое «глубокая паутина» Deep Web?

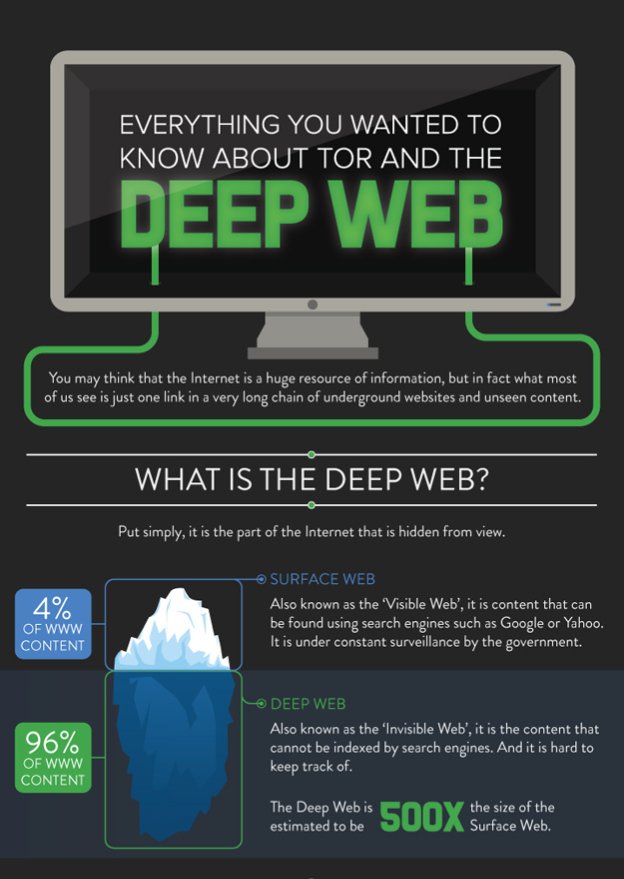

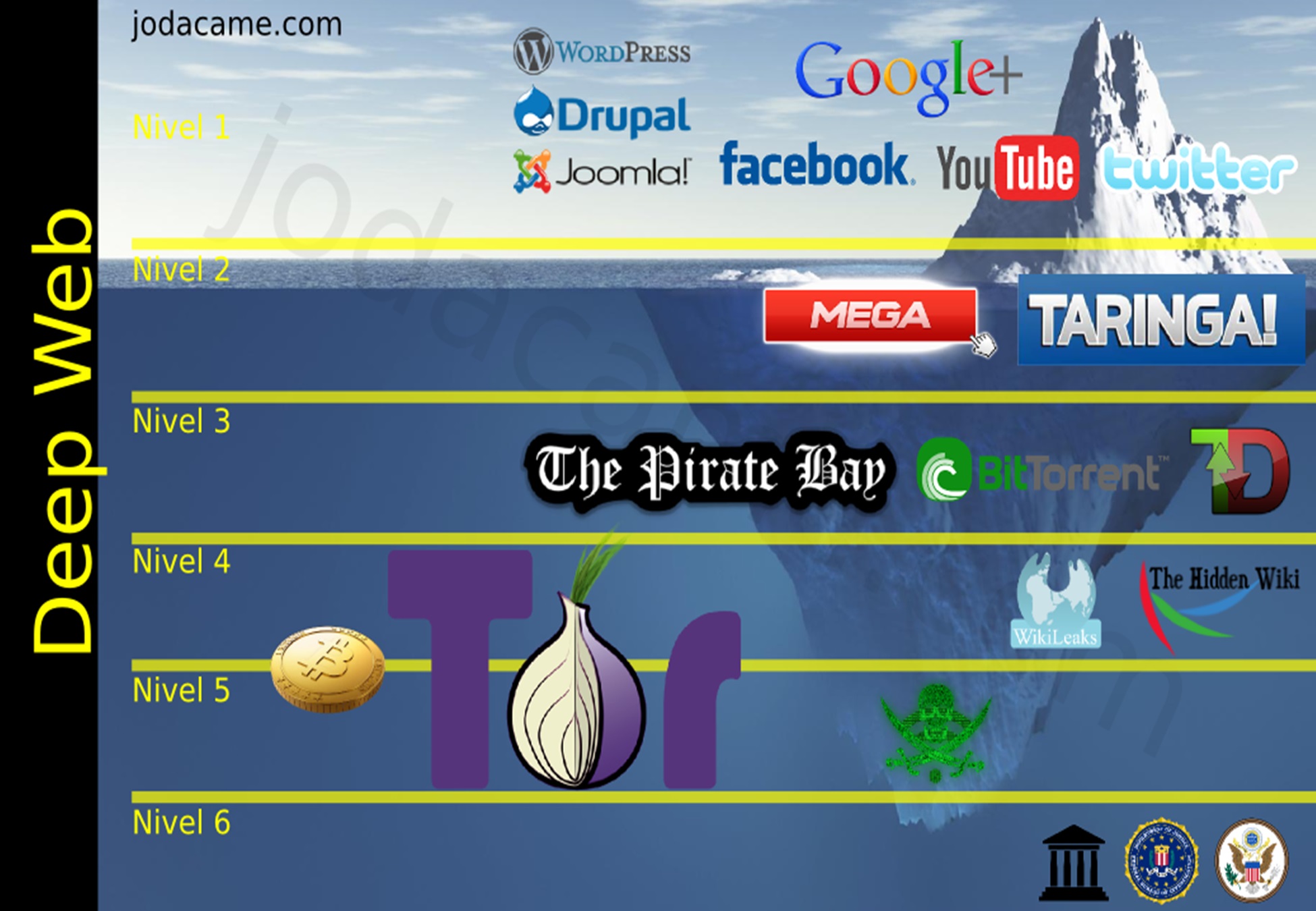

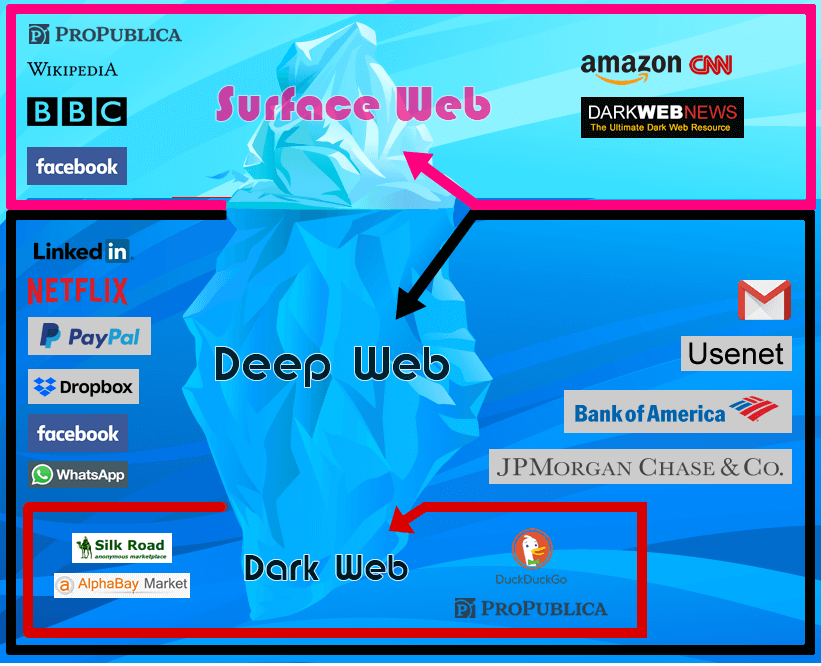

Хотя эти термины — Deep Web и Dark Web — часто заменяют друг друга, они отнюдь не равнозначны. Тут есть некоторый нюанс. Наименование Deep Web относится вообще ко всем сайтам, которые не могут быть найдены посредством поисковых систем.

Таким образом, глубокая паутина включает в себя не только Dark Web, но и все пользовательские базы данных, почтовые страницы, заброшенные сайты и личные страницы, сетевые форумы с обязательной регистрацией и платный сетевой контент. Таких страниц огромное множество, и большая часть из них существует по самым обычным причинам.

Например, у нас, как у интернет-издания, есть «инсценировочные» версии всех наших веб-страниц, заблокированные от индексирования поисковиками, чтобы мы могли проверить содержимое и оформление публикации прежде, чем выпустить ее на всеобщее обозрение. Стало быть, у каждой страницы, доступной для общественного просмотра на этом интернет-сайте (а также буквально миллионов подобных страниц и сайтов), в «глубокой паутине» есть дубликат.

Система управления контентом, в которой я готовлю эту статью, тоже располагается в «глубокой паутине». Вот вам и еще один скрытый дубль для каждой страницы общедоступного сайта. Одновременно с этим, наша рабочая корпоративная сеть также закрыта от поисковых систем и защищена паролем. А поскольку все это существует около 20 лет, потайными дубликатами наша сеть обросла изрядно.

Пользуетесь онлайн-доступом к своему банковскому счету? Ваши запароленные данные — где-то глубоко в тенетах Deep Web. А если прикинуть, сколько страниц генерирует одна только учетная запись на Gmail — тогда станет хотя бы приблизительно ясен истинный размер «глубокой паутины».

Вот почему газеты и популярные новостные ресурсы регулярно возвращаются к страшилкам про «90% интернета», состоящих из «темного веба». Они просто путают рискованный и недобрый в массе своей Dark Web со значительно превосходящим его по размерам, но, по большей части, безвредным океаном Deep Web.

Заодно уравнивая между собой и такие действия, как преднамеренное сокрытие деятельности от закона и нормальное ограждение от доступа поисковиков ради соблюдения конфиденциальности или просто в банальных рабочих целях.

Что такое «Темный интернет»?

Еще больше путаницы вносит термин « Темный интернет» (Dark Internet), иногда используемый для описания следующих примеров сетей, баз данных или даже вебсайтов, которые нельзя обнаружить в открытом интернете. В данном случае это происходит либо по техническим причинам, либо потому что они содержат какую-то приватную информацию не для всеобщего использования.

Основное практическое отличие состоит в том, что словосочетания Dark Web или Deep Web обычно используются новостниками для обозначения уголков сети, полных опасностей и чьих-то потаенных замыслов, в то время как «темный интернет» — всего лишь скучные склады, где ученые хранят необработанные данные для своих дальнейших исследований.

Но, конечно, вас интересует, как попасть в Даркнет

Технически это не особенно сложно. Вам просто нужно установить и запустить Tor. Скачайте Tor Browser Bundle с сайта www.torproject.org — все нужные инструменты там уже содержатся. Откройте скачанный архив, выберите на своем жестком диске расположение для файлов после распаковки, дальше откройте папку и запустите файл Start Tor Browser. Вот, собственно, и все.

Откройте скачанный архив, выберите на своем жестком диске расположение для файлов после распаковки, дальше откройте папку и запустите файл Start Tor Browser. Вот, собственно, и все.

Панель управления Vidalia автоматически подключится к таинственной зашифрованной сети, и, при установленном соединении, откроет браузер. Чтобы отключиться от сети Tor, достаточно просто закрыть этот браузер.

В зависимости от того, чем вы намерены заняться, некоторые конспирологи советуют заклеить изолентой веб-камеру вашего ноутбука, дабы пресечь возможность подсматривать за вами для чрезмерно любопытного и технически подкованного «большого брата». В таком случае можем порекомендовать заодно надеть шапочку из фольги.

Самое трудное — это выяснить, где, что и как искать в Даркнете. Здесь, читатель, мы вас оставим и пожелаем удачи и безопасного поиска. И еще одно предупреждение прежде, чем вы продвинетесь хоть на шаг дальше: войдя в Dark Web, вы получите реальную возможность попасть на все те сайты, которыми нас пугают таблоиды. Это означает, что вот прямо сейчас вы можете быть в паре кликов от мест, предлагающих наркотики, оружие и — говоря откровенно — даже что похуже.

Это означает, что вот прямо сейчас вы можете быть в паре кликов от мест, предлагающих наркотики, оружие и — говоря откровенно — даже что похуже.

Агрегаторы типа сайта Reddit предлагают длинные перечни ссылок, как и некоторые страницы на Wiki — список, предлагающий доступ к некоторым действительно грязным местам. Если на то есть ваше желание — можете кратко с ними ознакомиться, однако мы бы не рекомендовали вам это делать.

Также имейте в виду: сайты Даркнета время от времени падают — такова уж их темная натура. И если вам важна хорошая клиентская поддержка — держитесь подальше от темноты и поближе к свету!

И еще раз: отнеситесь к нашему предупреждению внимательно: эта статья не является попыткой ни вдохновить, ни одобрить ваше дальнейшее, возможно, противозаконное или аморальное поведение.

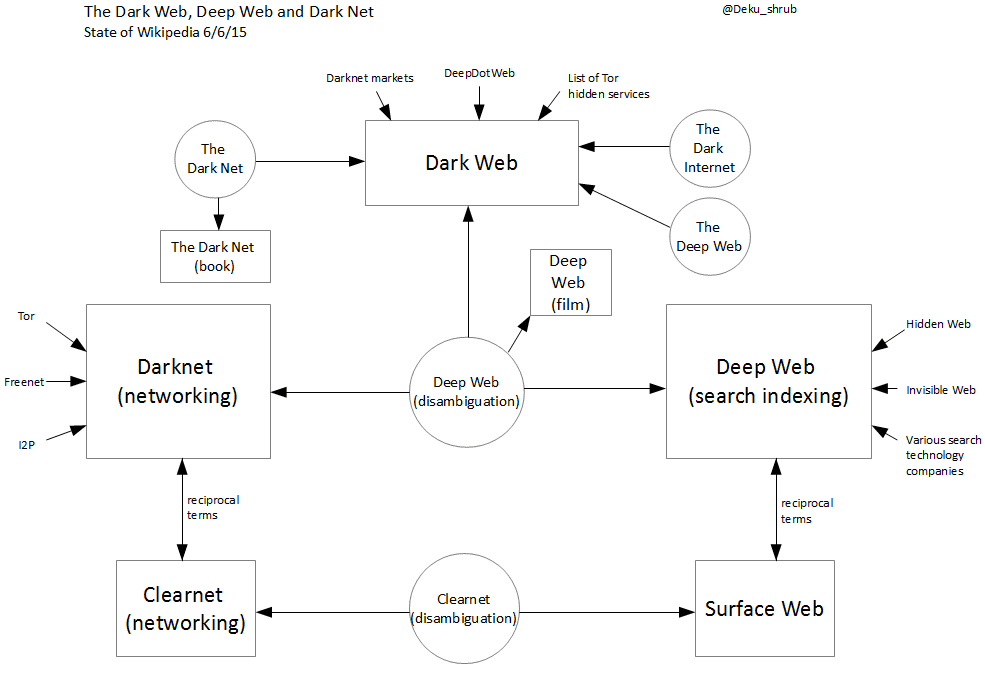

Чем отличаются darknet, dark web, deep web и surface web

Какие ассоциации возникают, когда вы слышите о «глубокой сети» или «глубокой паутине» (deep web)? Что там сидят хакеры, а простому смертному туда лучше не лезть? Тогда вы наверняка удивитесь, узнав, что… пользуетесь глубокой сетью каждый день.

Дело в том, что термин deep web очень часто путают с похожими по звучанию dark web (темный веб) и darknet (темная, теневая сеть). Настолько часто, что «Глубокой паутиной» назвали документальный фильм про активность в теневых сетях. Давайте попробуем разобраться во всех этих разновидностях веба и их многочисленных именах.

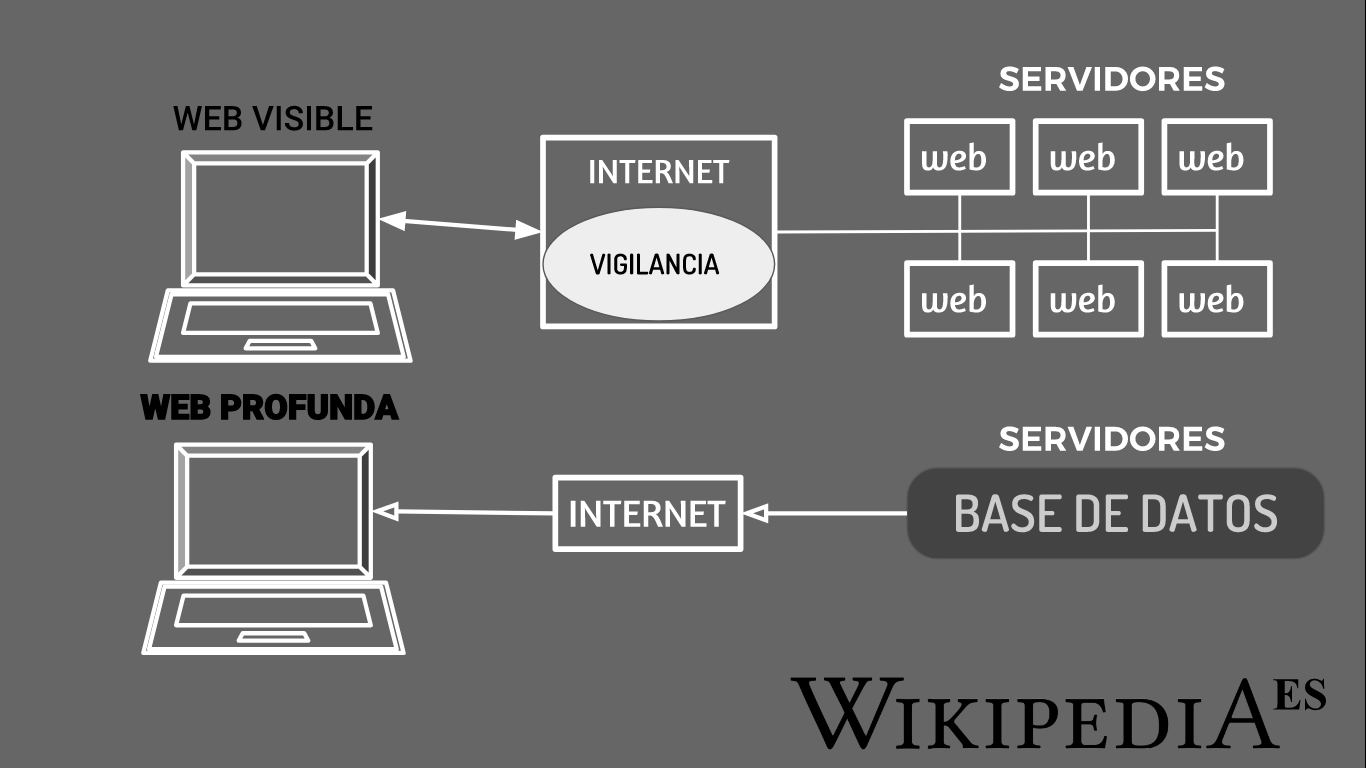

Deep web и surface web

Для наглядности представим себе Интернет как один большой город. Как и в любом крупном городе, в нем есть общественные пространства, открытые всем желающим, — улицы, бульвары, парки. Они нанесены на карту, по ним может проехать машина или велосипед, чтобы снять панораму, поэтому любой житель легко найдет нужный дом или памятник и при желании рассмотрит его на картах Google или Яндекса.

В Интернете такие «общественные» места называются surface web (видимая сеть). Это веб-страницы, документы, медиафайлы, веб-приложения и другие материалы, которые спокойно индексируют поисковые боты — цифровые аналоги машин фотографов-картографов. В итоге все это может нагуглить и просмотреть любой пользователь — бесплатно, без регистрации и без установки каких-то специальных программ.

В итоге все это может нагуглить и просмотреть любой пользователь — бесплатно, без регистрации и без установки каких-то специальных программ.

Помимо общественных, в городе есть частные, приватные зоны, куда без пропуска, билета или приглашения попасть нельзя. Это могут быть бизнес-центры, закрытые клубы, кинозалы, дома и квартиры жителей, внутренние дворики. На карте рассмотреть, что в них происходит, не получится. В Сети тоже есть масса подобных мест, в которые не заглядывают Яндекс с Гуглом, — все вместе такие пространства называются deep web (глубокая сеть, глубокая паутина, невидимая сеть). Сюда в первую очередь относятся все страницы в Интернете, которые нельзя просто так взять и открыть — потому что туда не пробраться боту-картографу.

Сайт требует ввести капчу? Поисковый бот не сможет это сделать — по крайней мере, суть капчи как раз в том, чтобы не смог. Статья доступна только по подписке? У бота нет ни аккаунта, ни денег, чтобы оплатить подписку и, соответственно, проиндексировать эту статью. Документ не прочитать, если не знаешь пароль? Бот этого пароля не знает.

Документ не прочитать, если не знаешь пароль? Бот этого пароля не знает.

Если что-то открыть все же можно, а найти — нельзя, то это тоже deep web. Вы отметили в профиле в Facebook, что хотите скрыть его от поисковиков? Даже если поисковый бот на него каким-то образом выйдет, он вынужден будет его проигнорировать. Не сможет поисковик обработать и контент, который генерируется прямо в момент открытия страницы и зависит от того, кто именно ее открывает. Например, персонализированные предложения на сайте интернет-магазина — чтобы их увидеть, надо быть пользователем с определенными цифровыми привычками, а боту их не покажут.

Наконец, к deep web относится весь контент, на который нет ни одной ссылки из видимой сети. Поисковый бот просто не узнает о существовании такого контента, ведь он находит новые страницы, переходя по ссылкам с уже проиндексированных, — как машина Google или Яндекс-карт не может попасть во внутренний дворик, куда нет въезда.

Как видите, основная часть deep web — это множество безобидных и даже полезных веб-страниц и документов, которыми пользуется большинство из нас. И нет ничего плохого в том, что они скрыты от посторонних. Даже наоборот.

И нет ничего плохого в том, что они скрыты от посторонних. Даже наоборот.

Dark web и даркнеты

Как в городе, так и в Интернете уединения ищут не только добропорядочные граждане, но и те, кто хочет скрыть свою не совсем легальную деятельность. В городе темные делишки обычно проворачивают в трущобах и криминальных притонах. Для них выбирают места, куда просто так не забредешь — и уж конечно, их не отмечают на общедоступной карте. Адреса и явки каждого притона известны только ограниченному кругу лиц. Хотя все мы, обычные люди, знаем, что где-то они точно существуют.

Примерно так же работают даркнеты (darknet, темная или теневая сеть) — конспиративные сети разных «группировок». Узлы каждого отдельно взятого даркнета — серверы, компьютеры, роутеры — не видны не только поисковикам, но и большинству браузеров, поскольку для передачи данных внутри такой сети используются нестандартные протоколы. Обычному пользователю войти туда не помогут ни прямая ссылка, ни пароль.

Вместе даркнеты составляют dark web (темный веб) — ту часть deep web, которая считается приютом темных личностей: торговцев наркотиками и оружием, вымогателей, продавцов краденых данных… Многие знают, что dark web существуют, но не все понимают, как туда попасть.

Впрочем, конспирация бывает нужна не только хакерам и посредникам в нелегальных сделках. Диссиденты, борцы за свободу слова или информаторы, помогающие журналистам в расследованиях, могут скрываться от преследования в подозрительном районе, а для анонимного общения в Сети пользоваться дарквебом. Некоторые уходят в теневые сети и просто для того, чтобы защититься от сбора данных в Интернете. Для этого есть и более доступные и безопасные инструменты, но некоторым нравится радикальный подход.

Все оттенки безопасности в Интернете

Теперь вы знаете, что данные, хранящиеся в «глубокой сети», по большей части безобидны. И на самом деле хорошо, что они хранятся «в глубине», оставаясь невидимыми для тех, кому они не предназначены. Вот если некоторые из них, например корпоративная переписка, «всплывут на поверхность» и попадут в поисковый индекс, тогда могут начаться неприятности. Поэтому лучше как следует защищать свой кусочек «глубины» — аккаунты и документы, к которым вы имеете доступ.

Вот если некоторые из них, например корпоративная переписка, «всплывут на поверхность» и попадут в поисковый индекс, тогда могут начаться неприятности. Поэтому лучше как следует защищать свой кусочек «глубины» — аккаунты и документы, к которым вы имеете доступ.

- Используйте надежные и уникальные пароли. А если аккаунтов слишком много, чтобы вы все их запомнили, вам поможет менеджер паролей.

- Перед тем как вводить учетные данные, всегда проверяйте, где именно вы собираетесь это сделать. Например, если адрес страницы написан с ошибкой или, скажем, похож на бессмысленный набор букв и цифр, это верный признак того, что ей доверять не стоит.

- Давайте доступ к конфиденциальным документам только тем, кому он нужен.

- Не шастайте по темному вебу, если не уверены, что сможете отличить форум правозащитников от хакерского. Мало ли на кого там можно нарваться.

- И используйте надежную защиту — она убережет вас от целого списка неприятностей, которые могут случиться в онлайне.

Глубокий интернет: что там происходит и как туда попасть

Данный текст создан исключительно в ознакомительных целях, не призывает к действиям и не содержит ссылок на какие-либо сайты. Кроме того, напоминаем, что производство, сбыт и пересылка наркотических и психотропных веществ является уголовным преступлением в соответствии со ст. 228-231 УК РФ.

Что такое глубокий интернет

Тот интернет, которым мы пользуемся ежедневно, называют «поверхностной сетью» (от англ. «surface web»). Для доступа к нему не нужны специальные средства — достаточно работающего подключения. Все страницы «поверхностного» интернета легко найти с помощью любого поисковика, а действия пользователей в интернете и данные о них доступны интернет-провайдерам. Соответственно, их могут отследить и правоохранительные органы в соответствии с решением суда.

Помимо поверхностной сети есть и глубокий интернет (от англ. «deep web»). Через обычный поисковик найти страницы из глубокой паутины нельзя — они не индексируются поисковыми системами. Поэтому точно оценить размеры этого сегмента интернета невозможно.

Ссылки на страницы в глубоком интернете работают в особом формате .onion, так что открыть их обычным браузером не получится. Для доступа в глубокую сеть нужны особые программы, сохраняющие анонимность пользователей и шифрующие трафик.

Еще есть даркнет — закрытая сеть внутри глубокого интернета. Понятия «deep web» и «даркнет» нередко смешивают, но у даркнета есть принципиальное отличие от обычной глубокой сети.

Глубокий интернет — единая сеть, скрытая от поисковых систем, а даркнетов может быть несколько, и к каждому из них нужен особый доступ. Так, чтобы попасть в каждый из популярных даркнетов — Freenet, RetroShare или I2P — нужно установить отдельное программное обеспечение.

Зачем нужен «скрытый» интернет

Причин для создания страниц в глубоком интернете или в одном из даркнетов может быть много. Главное преимущество закрытых сетей по сравнению с поверхностными, конечно, анонимность. Поэтому скрытый интернет нередко используют для незаконной деятельности.

На даркнетовских торговых площадках торгуют наркотиками, оружием, фальшивыми документами и даже людьми. При желании в даркнете можно найти и контакты заказного убийцы.

В темный интернет к тому же нередко утекают пользовательские данные — хакеры, взламывающие базы данных, периодически сливают их в закрытые сети. Расплатиться на местных рынках проще всего криптовалютой — опять же, из-за того, что она позволяет оставаться анонимными.

Другой вариант незаконной деятельности в даркнете — распространение пиратского контента. Впрочем, у нас этим никого не удивишь даже на «поверхности». А в странах, где власти активно преследуют пиратство, на помощь любителям бесплатного контента приходит темный интернет.

Глубокий интернет и даркнет получили дурную славу из-за того, что они часто используются преступниками. Тем не менее, нелегальная деятельность — не единственное применение скрытых сетей.

Там, например, создают свои страницы правозащитники и журналисты из тоталитарных и авторитарных государств. В даркнете им не страшны ни цензура, ни власти. Глубокий интернет — отличная площадка для борьбы за свободу слова и использовать его можно не только в незаконных целях.

Что полезного можно найти в глубоком интернете

В глубокой сети есть не только сайты для преступников. Мы собрали несколько ссылок, которые могут быть полезны и рядовым законопослушным гражданам.

| Библиотеки | После того как русскоязычную библиотеку «Флибуста» заблокировали в поверхностном интернете, она переехала на «глубину». Там можно найти тысячи книг на русском языке. У «Флибусты» есть свои страницы в глубоком интернете и в даркнете I2P. Среди других известных книжных ресурсов deep web — «Словесный богатырь» и Imperial Library of Trantor. |

| Росправосудие | База данных общедоступных судебных решений со всей России. |

| Хостинг картинок | Анонимный хостинг картинок, куда можно бесплатно загрузить файлы jpg, png или gif размером до 20 мегабайт. |

| Научные статьи | Глубокое «зеркало» портала Sci-Hub, который позволяет бесплатно скачивать научные статьи. |

| Сообщество борцов с цензурой | Мультиязычное сообщество We Fight Censorship публикует материалы, которые по тем или иным причинам были признаны запрещенными в разных странах. |

| Сервис вопросов и ответов | Англоязычный сервис Hidden Answers работает по тому же принципу, что и «Ответы Mail.ru». Одни пользователи задают вопросы, а другие на них отвечают. Главное отличие от аналогичных «поверхностных» площадок — тематика вопросов. В основном они посвящены кибербезопасности и глубокому интернету. Хотя есть и вполне обычные тематические разделы, например, об отношениях или еде. |

| Поисковик | Если захотите сами поискать что-то в deep web, можно воспользоваться системой, которая позволяет искать работающие сайты в глубоком интернете. |

Как попасть в закрытые сети

Доступ в глубокий интернет возможен через специальный браузер Tor. Он шифрует трафик и данные пользователей, поэтому работает медленно, зато серфить интернет через Tor можно абсолютно анонимно.

Если устанавливать Tor не хочется, можно воспользоваться специальным плагином для браузеров, который спокойно открывает .onion — ссылки особого формата, использующиеся в глубоком интернете.

Для того чтобы попасть в один из закрытых даркнетов, как правило одного Tor недостаточно, — нужно установить специальные программы. Ссылки на них обычно есть на поверхностных сайтах самих даркнетов.

Во время загрузки произошла ошибка.Дип DYNAMITE BAITS Concentrate Dip Crave 100мл.

Аттрактант Dynamite Baits Crave Bait Dip 100mlДип (англ. dip) — соус консистенции густой сметаны, предназначенный для обмакивания насадки. Название «дип» произошло от английского слова, и в дословном переводе обозначает «погружение, окунание, макать». В карповой ловле широко стало применяться «дипование» — выделение насадки путём опускания её в густой концентрат, обладающий повышенной привлекательностью для рыбы по запаху и вкусу.

Есть большой смысл в том, чтобы иметь парочку дипов для бойлов в своём арсенале. Пропитывая вашу приманку, Вы помогаете карпу найти её еще быстрее. Пропитав ту приманку, что находится на крючке, Вы можете быть уверенным, что карп возьмет её одной из первых. При использовании ПВА-продуктов, таких как: стрингер, мешочек, сетка и т.д., Вы также можете выделить свою приманку с помощью дипа, и снова будете поражены реакцией карпа на этот продукт.

Характеристики:

— THE CRAVE — серия приманок из смеси 100%-ых естественных компонентов. Изготовлена на основе птичьего корма и рыбной муки. Продукция серии отличается высоким содержания протеина, а также секретных компонентов, придающих уникальные аромат и вкусовые качества. Содержит в себе все необходимые питательные вещества и минералы. Эта серия великолепно зарекомендовали себя среди профессионалов и любителей карповой ловли.

Одной из первостепенных причин выпуска этой серии на рыбной муке стал тот факт, что производителю совершенно случайно удалось получить большое количество некоторых весьма специфических аттрактантов лосося и креветки, которые много лет применялись с большим успехом у самых выдающихся рыболовов. Именно экстракты лосося и креветки отличают эту линейку от всех остальных линеек, основанных на рыбной муке.

— Все что Вам нужно сделать — это погрузить приманку на 5-30 минут в жидкость и Вы получите приманку с насыщенным ароматом. Чем дольше насадка находится в дипе, тем выше ее привлекательность.

— Не растворяет ПВА.

— Объём: 100 мл.

*Обращаем Ваше внимание на то, что вся представленная на сайте информация, касающаяся комплектаций, технических характеристик, цветовых сочетаний, а также стоимости товара и сервисного обслуживания носит информационный характер и ни при каких условиях не является публичной офертой, определяемой положениями Статьи 437 (2) Гражданского кодекса Российской Федерации. Для получения подробной информации, пожалуйста, обращайтесь к менеджеру магазина.

пошаговое руководство и предостережения — Роман Листопад — Хайп

©Mikko LagerstedtХотите знать, что такое Dark Web и как получить к нему доступ? Рассказываем подробно, шаг за шагом о самом лучшем и безопасном способе доступа к Dark Web, от настроек TOR и выбора сервиса VPN до того, какие дополнительные усилия нужно приложить, чтобы оставаться анонимным.

Внимание! Я не рекомендую выполнять инструкции в данном материале. За все действия в Dark Web вы сами несете ответственность.

На самом деле, доступ к Dark Web получить довольно легко. Но ещё легче быть в нём обнаруженным, если вы не предпринимаете мер предосторожности.

По данным исследований, только 4% всего Интернета видны широкой публике. Это означает, что оставшиеся 96% Интернета приходятся на так называемую «глубокую паутину» (The Deep Web). Но давайте разберёмся с терминологией.

Что такое Surface Web?

Clear Web/Clear Net/Surface Web — это обычный Интернет, «всемирная паутина», где вы зависаете каждый день и делаете повседневные вещи: проверяете почту, заходите в Facebook и Twitter, покупаете на Amazon и т.д. Все сайты и страницы, которые «видит» поисковая система, например, Google, находятся в Surface Web (поверхностный интернет).

Что такое Deep Web?

Deep Web, «глубокая паутина» — это подкласс Интернета, сайты, которые невозможно найти в поисковых системах наподобие Google. Сюда входят все страницы, которые заблокированы для посторонних пользователей окнами для входа в систему, все страницы компаний, созданные для внутреннего использования. Большинство ресурсов Deep Web не представляют собой ничего незаконного.

Что такое Dark Web или DarkNet?

Dark Web — это подкласс Deep Web, содержащий всевозможные сайты, законные и незаконные. Сюда относятся чёрные рынки, где продают наркотики, контрафактные товары и оружие, а также хакерские сайты, страницы для взрослых, биткоин-миксеры и даже сайты для найма киллеров. Разнообразие сайтов в Dark Web порой удивляет. А вот своей поисковой системы, которая работала бы так же, как Google в «обычном» Интернете, в Dark Web нет.

Если вам нужен доступ к сайтам чёрного рынка или ресурсам DarkNet (с доменом .onion), то заходить в Dark Web надо с использованием сети TOR через браузер TOR. Это наиболее часто используемый веб-браузер в Dark Web.

Как получить доступ к Dark Web

Шаг 1

Для начала подключитесь к надёжному VPN, например, здесь и используйте его всё время, независимо от того, работаете вы через TOR или нет. Вы можете подобрать наиболее подходящие VPN для использования с TOR. Вы должны серьезно относиться к своей анонимности и безопасности, если посещаете Dark Net.

Не обманывайте себя и не думайте, что провайдеры интернет-услуг и правоохранительные органы не пытаются отслеживать тех, кто использует TOR для доступа к Dark Web. Более того, у них это довольно неплохо получается, так что не упрощайте им задачу.

Обратите внимание, что недавно стало известно об уязвимости TOR, которая раскрывает ваш реальный IP-адрес, а он, в свою очередь, может привести к вашему реальному местоположению. Если у вас уже есть браузер TOR, то немедленно его обновите. Уязвимости, подобные этим, чаще всего случаются как раз в TOR.

При использовании VPN ваши действия в DarkNet будут скрыты от интернет-провайдера и правительственных агентств, поскольку все ваши данные будут зашифрованы. Никто даже не узнает, что вы используете TOR, не говоря уже о том, что вы просматриваете рынки DarkNet.

А ещё лучше, что VPN предоставляет вам поддельный IP-адрес, зарегистрированный вообще в другой стране. Поэтому, даже если TOR подвергнется риску, вас просто отследят до другого места, которое на самом деле с вами не связано.

Ещё одним преимуществом использования VPN является предотвращение атак хакеров, крадущих личность, а также личные файлы и фотографии с вашего компьютера.

Вам нужно использовать хороший VPN-сервис, который не требует авторизации, быстро работает, предпочтительно принимает биткоин к оплате, имеет выключатель для утечек DNS-leak и совместим с TOR.

По ссылке выше вы можете найти хороший VPN-сервис, скачать его, затем установить. Чаще всего это требует усилий не больше, чем пара кликов мышью.

Шаг 2

Вы не можете получить доступ к Dark Web с помощью обычного браузера наподобие Internet Explorer или Google Chrome. Чтобы войти в Dark Web, вам необходимо загрузить браузер TOR. Но скачивайте его только с официального сайта TOR!

Закройте все окна и приложения, которые подключаются ко всемирной сети, в том числе Skype, OneDrive, iCloud и т.д. Откройте приложение для VPN и подключитесь к другому местоположению, отличному от того, где вы находитесь. Убедитесь, что используете протокол OpenVPN, поскольку он наиболее безопасен.

После этого откройте свой обычный браузер, а затем загрузите установочные файлы TOR.

Шаг 3

Скачайте пакет для браузера TOR на свой ПК или ноутбук. Когда загрузка будет завершена, дважды щёлкните загруженный файл, выберите папку назначения (папку, в которую вы хотите извлечь браузер) и подтвердите установку.

Шаг 4

Запустите браузер TOR. Откройте папку, в которую вы извлекли TOR и запустите его. Начальная страница TOR откроется в новом окне. Подключитесь к сети через TOR, следуя несложной инструкции.

Теперь у вас хороший уровень анонимности и безопасности, и вы можете получить доступ к сайтам Dark Web.

И вот вы захотели зайти на какой-то из сайтов Dark Web…

Ниже можно ознакомиться с рынком Dark Net, чтобы посетить некоторые из сайтов. Только посмотреть! Многие домены существуют короткий период времени или часто «переезжают».

Шелковый путь – http://silkroad7rn2puhj.onion/

Рынок мечты – http://4buzlb3uhrjby2sb.onion/?ai=552713

Имперский рынок – http://empiremktxgjovhm.onion/

Рутор — http://xuytcbrwbxbxwnbu.onion/ (российский рынок)

Если вы захотите зайти на определённые рынки Dark Web, вы должны следовать руководству для конкретного рынка, поскольку именно оно в подробностях подскажет вам, что делать, чтобы зарегистрироваться, просматривать предложения и т.д.

Если вы ищете больший список скрытых ссылок «глубокой паутины», то он ниже.

Это один из самых больших списков проверенных darkwebnews.com ресурсов с расширением .onion в DarkNet с функцией поиска, именем сайта, его статусом, описанием, категориями. Но работают они или нет – неизвестно.

Это все необходимые шаги для безопасного доступа к Dark Web, однако есть ещё несколько важных моментов, о которых нужно знать…

Bitcoin и покупки в Dark Web

Если вы зашли в Dark Web, чтобы что-то купить, то для этого вам нужно будет использовать криптовалюту, а Bitcoin — наиболее используемая криптовалюта в Dark Web.

Покупка цифровых валют — это отдельная тема, не будем в неё углубляться, но есть один ценный совет, что делать, чтобы ваш счет тут же не закрыли и вы не потеряли свои деньги.

Никогда не отправляйте криптовалюту прямо со своего счёта (где вы покупаете токены) куда-то в DarkNet, и также никогда не отправляйте токены напрямую из любой точки DarkNet на ваш счёт. Иначе можно будет сразу сказать, откуда пришли монеты. Нужно отправить токены через биржу в кошелёк, а из кошелька уже в Dark Web, и наоборот.

Дополнительные шаги безопасности в DarkNet

Шаг 5

Не изменяйте размер окна браузера TOR, если только вам не нравится щекотать себе нервы. У спецслужб есть специальные программы, которые могут определять по размеру окна, какой браузер использует человек. Разный размер окна TOR по умолчанию позволяет вам сохранять инкогнито.

Шаг 6

Помните, что TOR не обязательно на 100% будет анонимным. Вам понадобится отключить JavaScript в настройках браузера.

Шаг 7

Отключите веб-камеру или заклейте её чёрной лентой. Иначе потом вы можете удивиться, что ваши интимные фотографии используют для шантажа или вымогательства.

Шаг 8

Также отключите микрофон или закройте его лентой, чтобы заглушить.

Заклеили камеру и микрофон?Шаг 9

Никогда не используйте свое настоящее имя, фотографии, электронную почту и даже пароль, который вы использовали ранее в Dark Web. Это самый быстрый способ отследить вас. Пользуйтесь анонимной учетной записью электронной почты и псевдонимами, которые не имеют никакого отношения к вам и которые вы никогда раньше не использовали.

Шаг 10

Если вы используете TOR в Dark Web для чего-то, кроме разглядывания фотографий милых котиков, вы должны серьёзно задуматься о своей конфиденциальности и безопасности.

Источник: DarkWebNews

Пожарная GSM сигнализация ДИП GSM — GSM сигнализации

НазначениеПервый пожарный сигнализатор в семействе Express GSM.

Реагирует на появление дыма в помещении, оповещает о пожаре на телефон (звонок, СМС) и громким звуком. Предназначен для использования в качестве автономной пожарной сигнализации.

Особенности— Традиционно простая настройка

— Работает круглосуточно

— Работает от одной батареи не менее 3 лет

— Встроенная сирена

— Оповещение на мобильный телефон звонком и SMS

— Устойчивость к ложным срабатываниям

— Светодиодная индикация

— Автоматическая диагностика батареи, запыленности оптической камеры

— Свето-звуковое оповещение о разряде батареи и неисправности

— Защита от неправильного подключения батареи

— Ручное тестирование работоспособности

— Возможность объединить до 10-ти извещателей в группу.

— Присутствует возможность солидарной работы с ИП-212-63А, что позволяет информировать на мобильный телефон о срабатывании извещателей в группе. Срабатывание одного извещателя приводит к срабатыванию всех извещателей в группе.

| Стандарты работы GSM модуля | GSM-900/1800/1900 |

| Количество телефонных номеров для оповещения | 6 |

| Тип батареи питания | литиевая батарея CR123A, 3 В |

| Время работы батареи питания | 3 года |

| Уровень звукового давления (1±0.05), м | 85 дБ |

| Габаритные размеры | Ø105×50 мм |

| Степень защиты оболочки | IP40 |

| Диапазон рабочих температур | от -10 до +55 °С |

| Относительная влажность воздуха при температуре +35 °С, без конденсации влаги, не более | 93% |

| Средняя наработка на отказ прибора в режиме охраны или режиме снятия с охраны, не менее | 60000 ч |

| Срок службы, не менее | 10 лет |

| Вес | 0,15 кг |

Документация

Программное обеспечение

Что такое даркнет? Как получить к нему доступ и что вы найдете

Определение темной сети

Темная сеть — это часть Интернета, которая не индексируется поисковыми системами. Вы, несомненно, слышали разговоры о «даркнете» как о рассаднике преступной деятельности — и это так. Исследователи Дэниел Мур и Томас Рид из Королевского колледжа в Лондоне классифицировали содержимое 2723 действующих темных веб-сайтов за пятинедельный период 2015 года и обнаружили, что 57% размещают незаконные материалы.

Исследование 2019 года Into the Web of Profit, проведенное доктором Майклом Макгуайресом из Университета Суррея, показывает, что ситуация стала еще хуже. С 2016 года количество темных веб-списков, которые могут нанести вред предприятию, увеличилось на 20%. Из всех списков (за исключением тех, которые продают наркотики) 60% потенциально могут нанести вред предприятиям.

Вы можете покупать номера кредитных карт, всевозможные лекарства, оружие, поддельные деньги, украденные учетные данные подписки, взломанные учетные записи Netflix и программное обеспечение, которое помогает вам взламывать чужие компьютеры.Купите учетные данные для входа на счет в Bank of America на сумму 50 000 долларов США за 500 долларов США. Получите 3000 долларов в виде фальшивых 20-долларовых банкнот за 600 долларов. Купите семь предоплаченных дебетовых карт с балансом 2500 долларов на каждой за 500 долларов (включая экспресс-доставку). «Пожизненный» премиум-аккаунт Netflix стоит 6 долларов. Вы можете нанять хакеров, которые будут атаковать компьютеры за вас. Вы можете купить логины и пароли.

Но не все незаконно, у даркнета есть и законная сторона. Например, вы можете вступить в шахматный клуб или BlackBook, социальную сеть, которую называют «Facebook Tor.”

Примечание. Этот пост содержит ссылки на темные веб-сайты, к которым можно получить доступ только с помощью браузера Tor, который можно бесплатно загрузить по адресу https://www.torproject.org.

Глубокая сеть и темная сеть: в чем разница?

Термины «глубокая сеть» и «темная сеть» иногда используются как синонимы, но это не одно и то же. Глубокая сеть относится ко всему в Интернете, что не индексируется и, следовательно, доступно через поисковую систему, такую как Google.Контент в глубокой сети включает все, что находится за платным доступом, или требует учетных данных. Он также включает любой контент, который его владельцы заблокировали индексирование веб-сканерами.

Медицинские записи, платный контент, членские веб-сайты и конфиденциальные корпоративные веб-страницы — это лишь несколько примеров того, что составляет глубокую сеть. По оценкам, размер глубокой сети составляет от 96% до 99% Интернета. Только крошечная часть Интернета доступна через стандартный веб-браузер, обычно известный как «чистый Интернет».

Темная сеть — это подмножество глубокой сети, которая намеренно скрыта, для доступа к которой требуется определенный браузер — Tor, как описано ниже. Никто точно не знает размер даркнета, но по большинству оценок он составляет около 5% всего интернета. Опять же, не весь даркнет используется в незаконных целях, несмотря на его зловещее название.

Инструменты и службы даркнета, представляющие корпоративный риск

В отчете «В сеть прибыли прибыли» определены 12 категорий инструментов или услуг, которые могут представлять риск в виде нарушения сети или компрометации данных:

- Заражение или атаки, в том числе вредоносное ПО, распределенный отказ в обслуживании (DDoS) и ботнеты

- Доступ, включая троянские программы удаленного доступа (RAT), кейлоггеры и эксплойты

- Шпионаж, включая услуги, настройку и таргетинг

- Услуги поддержки, такие как учебные пособия

- Учетные данные

- Фишинг

- Возврат

- Данные клиента

- Эксплуатационные данные

- Финансовые данные

- Интеллектуальная собственность / коммерческая тайна

- Другие возникающие угрозы

В отчете также выделены три переменные риска для каждой категории:

- Обесценивание предприятия, которое может включать подрыв доверия к бренду, репутационный ущерб или уступку позиций конкуренту.

- Нарушение работы предприятия, которое может включать DDoS-атаки или другое вредоносное ПО, влияющее на бизнес-операции

- Обман предприятия, который может включать кражу интеллектуальной собственности или шпионаж, снижающий конкурентоспособность компании или приводящий к прямым финансовым убыткам

Наборы Ransomware-as-a-service (RaaS) были доступны в даркнете в течение нескольких лет, но эти предложения стали гораздо более опасными с появлением специализированных преступных группировок, таких как REvil или GandCrab.Эти группы разрабатывают свои собственные сложные вредоносные программы, иногда в сочетании с уже существующими инструментами, и распространяют их через «филиалов».

Филиалы распространяют пакеты программ-вымогателей через темную сеть. Эти атаки часто включают в себя кражу данных жертв и угрозы опубликовать их в даркнете, если выкуп не будет уплачен.

Эта бизнес-модель успешна и прибыльна. IBM Security X-Force, например, сообщила, что 29% ее программ-вымогателей в 2020 году были связаны с REvil.Преступные группы, разработавшие вредоносное ПО, получают долю доходов филиалов, как правило, от 20% до 30%. По оценкам IBM, прибыль REvil за последний год составила 81 миллион долларов.

Темный веб-браузер

Вся эта деятельность, это видение шумного рынка, может заставить вас думать, что перемещаться по темной сети легко. Это не так. Место настолько беспорядочное и хаотичное, как и следовало ожидать, когда все анонимны, а существенное меньшинство намерено обманывать других.

Для доступа к даркнету требуется анонимный браузер Tor.Браузер Tor направляет запросы вашей веб-страницы через серию прокси-серверов, которыми управляют тысячи добровольцев по всему миру, делая ваш IP-адрес неидентифицируемым и неотслеживаемым. Tor работает как по волшебству, но в результате получается опыт, похожий на сам даркнет: непредсказуемый, ненадежный и безумно медленный.

Тем не менее, для тех, кто готов смириться с неудобствами, темная паутина дает незабываемый взгляд на изнанку человеческого опыта — без риска затаиться в темном переулке.

Поисковая система в темной сети

Поисковая система в темной паутине существует, но даже лучшие из них вынуждены не отставать от постоянно меняющегося ландшафта. Этот опыт напоминает поиск в Интернете в конце 1990-х годов. Даже одна из лучших поисковых систем, Grams, возвращает повторяющиеся результаты, которые часто не имеют отношения к запросу. Списки ссылок, такие как The Hidden Wiki, — еще один вариант, но даже индексы также возвращают разочаровывающее количество подключений с тайм-аутом и ошибок 404.

Темные веб-сайты

Темные веб-сайты выглядят очень похоже на любой другой сайт, но есть важные отличия.Один из них — это структура именования. Вместо .com или .co, темные веб-сайты заканчиваются на .onion. Согласно Википедии, это «специальный суффикс домена верхнего уровня, обозначающий анонимный скрытый сервис, доступный через сеть Tor». Браузеры с соответствующим прокси-сервером могут получить доступ к этим сайтам, а другие — нет.

Темные веб-сайты также используют зашифрованную структуру именования, которая создает URL-адреса, которые часто невозможно запомнить. Например, популярный коммерческий сайт Dream Market имеет неразборчивый адрес «eajwlvm3z2lcca76.лук.»

Многие темные веб-сайты созданы мошенниками, которые постоянно перемещаются, чтобы избежать гнева своих жертв. Даже коммерческие сайты, которые, возможно, существовали год или больше, могут внезапно исчезнуть, если владельцы решат обналичить и сбежать с деньгами условного депонирования, которые они держат от имени клиентов.

Сотрудники правоохранительных органов все лучше умеют находить и преследовать владельцев сайтов, продающих незаконные товары и услуги. Летом 2017 года группа кибер-копов из трех стран успешно закрыла AlphaBay, крупнейший источник контрабанды в даркнете, вызвав содрогание по всей сети.Но многие торговцы просто мигрировали в другое место.

Анонимный характер сети Tor также делает ее особенно уязвимой для DDoS-атак, сказал Патрик Тике, директор по безопасности и архитектуре Keeper Security и постоянный эксперт компании по этой теме. «Сайты постоянно меняют адреса, чтобы избежать DDoS-атак, что создает очень динамичную среду», — сказал он. В результате: «Качество поиска сильно различается, а многие материалы устарели».

Торговля в темной сети

Темная сеть процветает благодаря биткойнам, криптовалюте, которая позволяет двум сторонам проводить доверенные транзакции, не зная друг друга.«Биткойн был основным фактором роста темной сети, а темная сеть — важным фактором роста биткойнов», — говорит Тике.

Почти все сайты дарквеб-торговли проводят транзакции в биткойнах или других вариантах, но это не означает, что вести там бизнес безопасно. Присущая этому месту анонимность привлекает мошенников и воров, но чего вы ожидаете, когда покупаете оружие или наркотики, чтобы стать вашей целью?

Сайты темной веб-коммерции имеют те же функции, что и любые операции электронной розничной торговли, включая рейтинги / обзоры, тележки для покупок и форумы, но есть важные отличия.Один из них — это контроль качества. Когда и покупатели, и продавцы анонимны, надежность любой рейтинговой системы сомнительна. Рейтингами легко манипулировать, и даже продавцы с большим послужным списком, как известно, внезапно исчезают вместе с криптовалютными монетами своих клиентов, а позже открывают магазин под другим псевдонимом.

Большинство провайдеров электронной коммерции предлагают услугу условного депонирования, которая удерживает средства клиентов до тех пор, пока продукт не будет доставлен. Однако в случае спора не ожидайте обслуживания с улыбкой.В значительной степени покупатель и продавец должны решить эту проблему. Каждое сообщение зашифровано, поэтому даже для самой простой транзакции требуется ключ PGP.

Даже завершение транзакции не является гарантией того, что товар прибудет. Многим приходится пересекать международные границы, и таможенные службы принимают жесткие меры с подозрительными посылками. Темный новостной сайт Deep.Dot.Web изобилует рассказами о покупателях, которые были арестованы или заключены в тюрьму за попытку совершения покупки.

Является ли даркнет незаконным?

Мы не хотим, чтобы у вас сложилось впечатление, что все в даркнете является гнусным или незаконным.Сеть Tor начиналась как анонимный канал связи и до сих пор служит ценной цели, помогая людям общаться в среде, враждебной свободе слова. «Многие люди используют его в странах, где есть подслушивание или где доступ в Интернет криминализирован», — сказал Тике.

Если вы хотите узнать все о защите конфиденциальности или криптовалюте, темная сеть может многое предложить. Существует множество частных и зашифрованных почтовых сервисов, инструкции по установке анонимной операционной системы и расширенные советы для тех, кто заботится о конфиденциальности.

Есть также материалы, которые вы не удивитесь найти в общедоступной сети, такие как ссылки на полнотекстовые издания труднодоступных книг, сборники политических новостей с основных веб-сайтов и руководство по паровым туннелям под университетский городок Virginia Tech. Вы можете анонимно обсуждать текущие события на Intel Exchange. Существует несколько сайтов, информирующих о нарушениях, в том числе темная веб-версия Wikileaks. Pirate Bay, сайт BitTorrent, который сотрудники правоохранительных органов неоднократно закрывали, там жив и здоров.Даже у Facebook есть присутствие в темной сети.

«Все больше и больше легальных веб-компаний начинают там присутствовать», — сказал Тике. «Это показывает, что они осведомлены, они на передовой и все в курсе».

Это также имеет большое практическое значение для некоторых организаций. Правоохранительные органы внимательно следят за темой даркнета в поисках украденных данных в результате недавних нарушений безопасности, которые могут привести к обнаружению преступников. Многие ведущие СМИ отслеживают сайты разоблачителей в поисках новостей.

Оставаться на вершине хакерского подполья

Патрик Тике из Keeper проверяет регулярно, потому что для него важно быть в курсе того, что происходит в хакерском подполье. «Я использую даркнет для ситуационной осведомленности, анализа угроз и слежения за происходящим», — сказал он. «Я хочу знать, какая информация доступна, и иметь внешнюю линзу для цифровых активов, которые монетизируются — это дает нам представление о том, на что нацелены хакеры».

Если вы найдете свою собственную информацию в даркнете, вы мало что сможете с этим поделать, но, по крайней мере, вы будете знать, что вас взломали.Итог: если вы можете терпеть низкую производительность, непредсказуемую доступность и случайный шок даркнета, его стоит посетить. Только там ничего не покупайте.

Примечание редактора: эта статья, первоначально опубликованная в январе 2018 г., была обновлена 17 ноября 2020 г. и добавлена информация о программах-вымогателях как услуге.

Copyright © 2020 IDG Communications, Inc.

Что такое браузер Tor? И как работает темный веб-браузер

Определение браузера Tor

Браузер Tor — это веб-браузер, который анонимизирует ваш веб-трафик с помощью сети Tor, что упрощает защиту вашей личности в Интернете.

Если вы расследуете деятельность конкурента, изучаете противную сторону в судебном споре или просто думаете, что вашему интернет-провайдеру или правительству неприятно знать, какие веб-сайты вы посещаете, тогда браузер Tor может быть для вас правильным решением.

Несколько предостережений: просмотр веб-страниц через Tor происходит медленнее, чем через clearnet, и некоторые основные веб-сервисы блокируют пользователей Tor. Браузер Tor также является незаконным в авторитарных режимах, которые хотят помешать гражданам читать, публиковать и общаться анонимно.Журналисты и диссиденты во всем мире восприняли Tor как краеугольный камень онлайн-демократии сегодня, и исследователи усердно работают над улучшением свойств анонимности Tor.

Где скачать Tor Browser

Tor Browser доступен для Linux, Mac и Windows, а также был перенесен на мобильные устройства. Вы можете скачать настольные версии с сайта Tor Project. Если вы используете Android, найдите OrBot или OrFox в магазине Google Play или F-Droid. Пользователи iOS могут загрузить OnionBrowser из Apple App Store.

Как использовать браузер Tor на мобильных и сотовых телефонах

Все больше и больше людей просматривают Интернет со своих телефонов, а в более бедных частях мира, которые в первую очередь мобильны, люди просматривают Интернет только со своих телефонов. В результате проект Tor потратил пару лет на создание лучшего браузера Tor для пользователей мобильных телефонов.

В сентябре 2019 года проект Tor объявил об официальном выпуске браузера Tor для Android, заменив Orfox от Guardian Project в качестве официально одобренного браузера Tor для Android.(Проект Guardian с аналогичным названием Orbot, прокси-сервер Tor для Android, который позволяет туннелировать весь трафик вашего приложения через Tor, а не только веб-трафик, продолжает работать и исправно.)

Из-за технических ограничений на проприетарную платформу iOS от Apple, Tor Project еще не выпустил официальный браузер Tor для пользователей iPhone и iPad, но поддерживает OnionBrowser для пользователей iOS, которые хотят просматривать веб-страницы анонимно. Основные улучшения безопасности находятся в стадии разработки для OnionBrowser, включая исправление некоторых проблем с утечкой информации и включение параметров безопасности для каждого веб-сайта.Последняя и лучшая версия OnionBrowser должна выйти к началу ноября 2019 года, сообщили разработчики CSO.

Как использовать Tor Browser

Для большинства людей использовать Tor Browser так же просто, как загрузить его и запустить, точно так же, как вы загрузили бы Chrome или Firefox.

Если вы никогда не использовали Tor, первое, что вы заметите, это то, что он медленный — или, по крайней мере, медленнее, чем обычный просмотр Интернета. Тем не менее, Tor с годами стал немного быстрее, и при хорошем подключении к Интернету вы даже можете смотреть видео с YouTube через Tor.

Tor Browser дает вам доступ к веб-сайтам .onion, которые доступны только в сети Tor. Например, попробуйте получить доступ к The New York Times по адресу https://www.nytimes3xbfgragh.onion/ и Facebook по адресу https://www.facebookcorewwwi.onion с помощью обычного веб-браузера. Продолжай. Мы все еще будем здесь, когда ты вернешься. Не сработало, не так ли? Вы можете получить доступ к этим сайтам только через Tor. Это позволяет читать новости анонимно, что является желательной функцией в стране, где вы не хотите, чтобы правительство знало, какие новостные сайты вы читаете, когда вы их читаете и как долго.

Использование Tor Browser вызывает одно серьезное неудобство: многие известные веб-службы блокируют доступ к Tor, часто без полезных сообщений об ошибках. Если сайт, который вы обычно посещаете, внезапно возвращает 404 при посещении через Tor, служба, вероятно, блокирует трафик Tor и излишне скрывает это. Сайты, которые не блокируют Tor, могут подтолкнуть вас к просмотру множества капч. Это не конец света, но раздражает.

Как работает Tor Browser

Tor Browser направляет весь ваш веб-трафик через сеть Tor, анонимизируя его.Как показано на изображениях ниже, Tor состоит из трехуровневого прокси, похожих на слои луковицы (отсюда и луковый логотип Tor). Браузер Tor случайным образом подключается к одному из публично перечисленных узлов входа, отбрасывает этот трафик через случайно выбранный средний ретранслятор и, наконец, выплевывает ваш трафик через третий и последний узел выхода.

Фонд электронных границ (CC BY 3.0)Как работает Tor, шаг 1

В результате не удивляйтесь, если Google или другой сервис приветствует вас на иностранном языке.Эти службы смотрят на ваш IP-адрес и угадывают вашу страну и язык, но при использовании Tor вы часто будете физически находиться в другом месте на другом конце света.

Фонд электронных границ (CC BY 3.0)Как работает Tor, шаг 2

Если вы живете в режиме, который блокирует Tor, или вам нужен доступ к веб-сервису, который блокирует Tor, вы также можете настроить Tor Browser для использования мостов. В отличие от узлов входа и выхода Tor, IP-адреса мостов не указываются в публичном списке, что затрудняет внесение этих IP-адресов в черный список веб-служб или правительств.

Фонд электронных границ (CC BY 3.0)Как работает Tor, шаг 3

Сеть Tor направляет TCP-трафик всех видов, но оптимизирована для просмотра веб-страниц. Tor не поддерживает UDP, поэтому не пытайтесь загружать через торрент ISO-образы бесплатных программ, так как это не сработает.

Законен ли браузер Tor?

Для большинства людей, читающих эту статью, использование Tor Browser полностью законно. Однако в некоторых странах Tor является незаконным или заблокированным национальными властями. Китай объявил службу анонимности вне закона и не позволяет трафику Tor пересекать Великий брандмауэр.Такие страны, как Россия, Саудовская Аравия и Иран, прилагают все усилия, чтобы помешать гражданам использовать Tor. Совсем недавно Венесуэла заблокировала весь трафик Tor.

Легко понять, почему репрессивный режим ненавидит Tor. Служба упрощает журналистам освещение коррупции и помогает диссидентам организовываться против политических репрессий.

Свобода общаться, публиковать и читать анонимно является предпосылкой свободы выражения мнений в сети и, следовательно, предпосылкой демократии сегодня.Использование и поддержка Tor помогает поддерживать свободу слова во всем мире. Технически опытным пользователям рекомендуется передавать пропускную способность сети Tor, запустив ретранслятор.

Как попасть в даркнет?

Давайте раз и навсегда избавимся от этой ерунды о «темной паутине». Хотя это правда, что некоторые преступники используют Tor для совершения преступлений, преступники также используют обычный Интернет для совершения преступлений. Грабители банков используют машины для побега на дорогах общего пользования для совершения преступлений. Мы не клевещем на шоссе или Интернет, потому что это было бы глупо.Tor имеет множество законных применений и сегодня многими считается краеугольным камнем демократии.

Поэтому, когда вы слышите испуганный шепот людей о «темной паутине» или «глубокой паутине» или о чём-то подобном, поймите, что здесь происходит гораздо больше, чем просто «Четыре всадника инфокалипсиса используют компьютеры в ненормативные способы ». Анонимность в Интернете — это не просто залог преступников и троллей.

На практике Tor предназначен для обычных людей, потому что преступники, желающие нарушить закон, могут добиться большей анонимности, чем обеспечивает Tor.Как указано в FAQ по Tor:

Разве Tor не позволяет преступникам творить зло?

Преступники уже умеют делать плохие вещи. Поскольку они готовы нарушать законы, у них уже есть множество вариантов, обеспечивающих лучшую конфиденциальность, чем предоставляет Tor. Они могут украсть сотовые телефоны, использовать их и бросить в канаву; они могут взламывать компьютеры в Корее или Бразилии и использовать их для злонамеренных действий; они могут использовать шпионское ПО, вирусы и другие методы, чтобы взять под контроль буквально миллионы компьютеров Windows по всему миру.

Tor призван обеспечить защиту обычных людей, которые хотят соблюдать закон. Прямо сейчас конфиденциальность есть только у преступников, и нам нужно это исправить.

Является ли браузер Tor анонимным?

Tor Browser предлагает лучший анонимный просмотр веб-страниц, доступный на сегодняшний день, но эта анонимность не идеальна. В настоящее время мы наблюдаем гонку вооружений между исследователями, стремящимися усилить Tor или даже разработать инструмент анонимности следующего поколения, и правительствами всего мира, изучающими, как нарушить свойства анонимности Tor.

Самым успешным методом деанонимизации пользователей Tor Browser был взлом. ФБР успешно использовало эту технику в многочисленных уголовных делах, и в соответствии с Правилом 41, принятым в 2016 году главным судьей Верховного суда США Робертсом, теперь ФБР может массово взламывать большое количество компьютеров в любой точке мира, используя один ордер.

Подобные хакерские приемы должны волновать всех, так как невинные пользователи Tor неизбежно попадут в ловушку подобных экспедиций.

Означает ли это, что вам не следует использовать Tor? Конечно, нет, если вы заботитесь о своей конфиденциальности в Интернете. Tor Browser — важный инструмент, который со временем будет только улучшаться. Если вас не волнует ваша конфиденциальность? Что ж, Эдвард Сноуден сказал это лучше всего:

.Утверждать, что вас не волнует право на неприкосновенность частной жизни, потому что вам нечего скрывать, ничем не отличается от утверждения, что вам не важна свобода слова, потому что вам нечего сказать.

Авторские права © IDG Communications, Inc., 2019.

Темные веб-сайты: 10 вещей, которые вы должны знать

Еще в 1970-е годы «даркнет» не был зловещим термином: он просто относился к сетям, которые были изолированы от основного потока ARPANET в целях безопасности. Но когда ARPANET превратился в Интернет, а затем поглотил почти все другие компьютерные сети, слово пришло для определения областей, которые были подключены к Интернету, но не полностью, и их было трудно найти, если у вас не было карты.

Так называемая «темная сеть» , — всеобъемлющая фраза, охватывающая части Интернета, не проиндексированные поисковыми системами, — это мрачная легенда.Но, как и в большинстве легенд, реальность более пешеходная. Это не значит, что страшные вещи недоступны на темных веб-сайтах, но некоторые из перешептанных ужасных историй, которые вы, возможно, слышали, не составляют основную часть транзакций там.

Мы поговорили с некоторыми специалистами по безопасности, которые предложили провести для нас небольшую экскурсию по нижним регионам сети. Надеюсь, это немного прояснит ситуацию.

Вот десять вещей, которые вы могли не знать о даркнете.

Новые темные веб-сайты появляются каждый день …

В официальном документе от 2015 года от компании Recorded Future, занимающейся разведкой угроз, исследуются связи между известной вам сетью и темной сетью. Пути обычно начинаются на таких сайтах, как Pastebin, изначально предназначенных как удобное место для загрузки длинных образцов кода или другого текста, но теперь часто там, где ссылки на анонимную сеть Tor прячутся на несколько дней или часов для заинтересованных сторон.

Хотя поиск темных веб-сайтов не так прост, как использование Google — в конце концов, суть в том, чтобы сохранять секретность — есть способы узнать, что там есть.Снимок экрана ниже был предоставлен исследователем безопасности Radware Дэниелом Смитом, и он говорит, что это продукт «автоматических сценариев, которые каждый день выходят и находят новые URL-адреса, новые луковицы, а затем перечисляют их. Это вроде как Geocities, но 2018 «- атмосферу, которой помогают страницы с такими названиями, как» Мой сайт Deepweb «, которые вы можете видеть на скриншоте.

Дэниел Смит… и многие из них совершенно невиновны

Мэтт Уилсон, главный советник по информационной безопасности в BTB Security, говорит, что «у даркнета есть слабая сторона, которая, вероятно, удивит большинство людей.Вы можете обменяться некоторыми кулинарными рецептами — с помощью видео! — отправить электронное письмо или прочитать книгу. Люди используют даркнет для этих безобидных целей по разным причинам: чувство общности, избежание слежки или отслеживания интернет-привычек или просто чтобы сделать что-то по-другому ». материалы, которые были запрещены в других местах в Интернете. Например, в 2015 году, после того как правительство Китая приняло жесткие меры против VPN-соединений через так называемый «великий брандмауэр», в даркнете стали появляться дискуссии на китайском языке, в основном полные людей которые просто хотели мирно поговорить друг с другом.

Смит из Radware отмечает, что в даркнете есть множество новостных агентств, от новостного сайта хакерской группы Anonymous до New York Times, , показанного на скриншоте здесь, и все они обслуживают людей в странах, которые подвергать цензуре открытый Интернет.

Дэниел СмитНекоторые места только по приглашениям

Конечно, не все так невинно, иначе вы бы не удосужились прочитать эту статью. Тем не менее, «вы не можете просто запустить свой браузер Tor и запросить 10 000 записей о кредитных картах или пароли к веб-камере вашего соседа», — говорит Мукул Кумар, директор по информационной безопасности и вице-президент по киберпрактике в Cavirin.«Большая часть проверенных« конфиденциальных »данных доступна только тем, кто прошел проверку или был приглашен в определенные группы».

Как получить приглашение на такие темные веб-сайты? «Они захотят ознакомиться с историей преступлений», — говорит Смит из Radware. «По сути, это похоже на тест на доверие мафии. Они хотят, чтобы вы доказали, что вы не исследователь и не правоохранительные органы. И многие из этих тестов будут чем-то, что исследователь или правоохранительные органы по закону не могут делать.»

Есть плохие вещи, и репрессии означают, что им сложнее доверять

Еще в прошлом году на многих темных веб-площадках, торгующих наркотиками и хакерских услуг, предлагалось обслуживание клиентов и отзывы клиентов на корпоративном уровне, что делало навигацию проще и безопаснее для новичков.Но теперь, когда правоохранительные органы начали преследование таких сайтов, ситуация стала более хаотичной и опасной.

«Вся идея этого даркнет-рынка, где у вас есть экспертная оценка, где люди могут просматривать лекарства, которые они покупают у поставщиков, выходить на форум и говорить:« Да, это реально »или Нет, это на самом деле причинило мне боль », — говорит Смит из Radware. «Вы видите, что сторонние поставщики открывают собственные магазины, которые практически невозможно проверить лично.Никаких обзоров не будет, эскроу-сервисов не так много. И, следовательно, благодаря этим разрушениям они фактически открыли рынок для новых всплывающих окон ».

Отзывы могут быть ошибочными, товары продаются под ложным предлогом — и ставки высоки

Все еще есть сайты, где проверяются наркотики , — говорит Смит из Radware, но имейте в виду, что к ним нужно относиться очень недоверчиво: рецензент может получить кайф от чего-то, что он купил в Интернете, но не понять, что это за лекарство.

Одна из причин, по которой совершаются такие ошибки? Многие производители лекарств в даркнете также будут покупать прессы для таблеток и красители, которые продаются в розницу всего за несколько сотен долларов и могут создавать опасные похожие наркотики. «Одним из недавних опасений, о которых я мог бы упомянуть, будет Красный Дьявол Ксанакс, — сказал он. «Они продавались как некоторые супер-батончики ксанакса, хотя на самом деле это были не что иное, как ужасные наркотики, предназначенные для того, чтобы навредить вам».

Темная сеть предоставляет оптовые товары для предприимчивых местных розничных продавцов…

Смит говорит, что некоторые традиционные наркокартели используют дарквеб-сети для распространения — «это убирает посредников и позволяет картелям отправлять их со своих складов и распространять, если они хотят», — но ненадолго. Операторы также могут обеспечить индивидуальный подход на местном уровне после покупки фармацевтических химикатов оптом в Китае или где-либо еще с сайтов, подобных тому, который показан на скриншоте здесь. «Вы знаете, как много местных минипивоварен IPA?» он говорит. «У нас также есть много местных микролабораторий.В каждом городе, вероятно, есть хотя бы один ребенок, который поумнел и знает, как заказывать лекарства в даркнете и производить небольшое количество лекарств для продажи в своей местной сети ».

Daniel Smith… Использование гиг-экономики

Смит описывает, как даркнет пересекается с нерегулируемым и распределенным миром гиг-экономики, чтобы способствовать распространению контрабанды. «Скажем, я хочу, чтобы мне доставили что-то, купленное в даркнете, — говорит он. я не собираюсь раскрывать свой настоящий адрес, верно? Я бы отправил что-то подобное на AirBnB — адрес, который можно выбросить, горелку.Коробка появляется в день аренды, затем они помещают продукт в Uber и отправляют в другое место. Правоохранительным органам становится очень трудно отследить это, особенно если вы путешествуете по нескольким округам ».

Не

все, что продается в даркнетеМы потратили много времени, обсуждая здесь наркотики, Смит называет наркотики «физическим краеугольным камнем» даркнета, а «киберпреступность — продажа эксплойтов и уязвимостей, атаки веб-приложений — это краеугольный камень цифровых технологий».По сути, я бы сказал, что большая часть даркнета — это просто наркотики и дети, рассказывающие о мелких преступлениях на форумах ».

Некоторые из самых пугающих вещей, которые вы слышите о продаже, часто оказываются в основном слухами. Возьмите огнестрельное оружие, например: как выразился Смит, «преступнику было бы легче купить оружие в реальной жизни, чем в Интернете. Переход в даркнет добавляет дополнительный шаг, который не является необходимым в процессе. Когда вы имеете дело с настоящими преступниками, они узнают кого-то, кто продает оружие.«

Определенные ниши находятся в

Тем не менее, существуют некоторые очень специфические нишевые рынки даркнета, даже если они не имеют такого же влияния, как наркотики. Смит обратил мое внимание на мир скиммеров, устройств которые помещаются в слоты законных считывателей кредитных карт и банкоматов и собирают данные вашего банковского счета.

И, предоставляя еще один пример того, как даркнет объединяет физические объекты для продажи с данными для продажи, те же сайты также предоставляют справочные листы данных для различных популярные модели банкоматов.Среди драгоценных камней, доступных на этих листах, есть пароли по умолчанию для многих популярных моделей, подключенных к Интернету; мы не будем здесь разоблачать, но для многих это одна и та же цифра, повторяемая пять раз.

Дэниел СмитОн по-прежнему копирует корпоративный мир

Несмотря на репрессии в отношении крупных торговых площадок, многие темные веб-сайты по-прежнему делают все возможное, чтобы имитировать внешний вид большего количества корпоративных сайтов.

Дэниел СмитСлучайные ругательства, например, луковый сайт анонимной почтовой службы Elude, показанный на этом снимке экрана, выглядит так, как будто он может исходить от любой вышеуказанной компании.

Одна странная особенность корпоративного программного обеспечения, которое перешло в даркнет: вездесущее программное обеспечение EULA. «Я часто вижу вредоносное ПО, которое предлагает условия обслуживания, которые пытаются помешать исследователям покупать его», — говорит он. «И часто мне приходится спрашивать себя:« Неужели этот человек действительно выйдет из темноты и попытается подать в суд на кого-то за это? »»

И вы можете использовать темную сеть, чтобы купить еще темную сеть

И, Чтобы доказать, что любую онлайн-службу можно в конечном итоге использовать для начальной загрузки, у нас есть последний снимок экрана из нашего тура: темный веб-сайт, который продаст вам все необходимое для запуска собственного темного веб-сайта.

Дэниел СмитПодумайте обо всем, что вы можете там сделать — до следующих репрессий.

Copyright © 2018 IDG Communications, Inc.

Продаются ли ваши данные в темной сети?

ЖемчужинаSonatype — это база данных с описаниями более 1,2 миллиона пакетов с открытым исходным кодом. «Если это будет потеряно, это может быть экзистенциальным исходом», — сказал Уэйн Джексон, генеральный директор компании по управлению цепочкой поставок программного обеспечения в Фултоне, штат Мэриленд.

Чтобы быстро закрыть любую подобную утечку, Sonatype отслеживает в Интернете любые признаки того, что ее данные были украдены и передаются в режиме онлайн. Этот мониторинг включает в себя темную сеть.

Темная сторона Интернета на самом деле не такая уж и большая. Аккаунты СМИ часто переоценивают размер даркнета, объединяя все, что недоступно поисковым системам, включая корпоративные интрасети и защищенные паролем сайты, такие как онлайн-форумы, веб-сайты банков и платформы электронной почты.

По данным ФБР, в мире существует всего около 800 криминальных интернет-форумов. Хотя их влияние может быть большим, количество людей, использующих их, часто невелико.

Сканирование анонимной сети Tor в 2015 году сканером уязвимостей PunkSpider Web обнаружило около 7000 сайтов Tor, только 2000 из которых были активными. Не все эти сайты принадлежат преступникам. Диссиденты, живущие при репрессивных режимах, агентства и компании, заботящиеся о безопасности, и люди, очень озабоченные конфиденциальностью, также используют TOR, Freenet и проект Invisible Internet Project, или I2P.

Что касается темных веб-сайтов, ориентированных на преступников, не все из них представляют интерес для профессионалов корпоративной информационной безопасности. «Большая часть темной сети занимается торговлей людьми, наркотиками и тому подобными вещами, — сказал Джонатан Коуч, старший вице-президент по стратегии в Reston, штат Вирджиния, ThreatQuotient, Inc., который помогает компаниям собирать и систематизировать поступающие данные. из разрозненных источников внутренней и внешней разведки. «Я бы сказал, что это большая часть нелегального трафика в Интернете, и это не влияет на корпоративные сети.«

В 2015 году сканирование Trend Micro обнаружило около 8000 подозрительных сайтов в темной сети, около трети из которых были связаны со страницами загрузки вредоносных программ в общедоступной сети. Чуть менее трети были сайтами для предотвращения использования прокси-серверов, которые помогают пользователям перемещаться по школе. , фильтры компании или правительства, а четверть были связаны с детской порнографией. Только 5 процентов были связаны со взломом.

Некоторые из этих форумов с тех пор были закрыты, сказал Эд Кабрера, директор по кибербезопасности в Ирвинге, штат Техас.на базе Trend Micro Inc. Другие стали более дробными и специализированными.

После громких арестов со стороны правоохранительных органов многие также ужесточили свои меры безопасности. «Чтобы попасть на форумы, вам нужно было пройти проверку», — сказал Кабрера.